Microsoft unveils MAJOR improvements coming to Windows 11 this year — movable Taskbar, reduced RAM usage, less AI and ads, and much more CONFIRMED: "We are evolving how Windows is built behind the scenes to raise the quality bar"

Microsoft a publié plusieurs mises à jour d’urgence (hotpatch) pour Windows 11, notamment KB5084897 et KB5084597, afin de corriger des problèmes récents affectant certains appareils et une vulnérabilité critique de sécurité.

Ces mises à jour concernent principalement Windows 11 versions 24H2 et 25H2 en environnement Enterprise, avec un déploiement spécifique via le système de hotpatch, qui permet d’appliquer certains correctifs sans redémarrage complet du système.

La mise à jour KB5084597 corrige une vulnérabilité critique dans le service Routing and Remote Access Service (RRAS), qui pouvait permettre une exécution de code à distance (RCE).

Cette faille affecte les composants réseau de Windows et pourrait être exploitée pour exécuter du code sur une machine ciblée sans interaction importante de l’utilisateur. Microsoft a donc publié ce correctif en out-of-band (hors Patch Tuesday) afin de corriger rapidement le problème.

Ce type de mise à jour est généralement réservé aux vulnérabilités critiques nécessitant une correction rapide, sans attendre le cycle mensuel des mises à jour.

En parallèle, Microsoft a déployé la mise à jour KB5084897, qui corrige un problème affectant la visibilité des périphériques Bluetooth sur certains systèmes Windows 11 utilisant le hotpatch.

Le bug empêchait certains appareils Bluetooth d’apparaître correctement dans l’interface, rendant leur connexion ou leur utilisation difficile. Cette mise à jour corrige spécifiquement ce comportement pour les appareils concernés.

Ces mises à jour s’appuient sur la technologie hotpatch, introduite récemment par Microsoft pour Windows 11 Enterprise.

Contrairement aux mises à jour classiques :

Cependant, ce système reste limité à certaines éditions de Windows (Enterprise / managed devices) et ne concerne pas la majorité des PC grand public.

Ces hotpatchs interviennent dans un contexte où les dernières mises à jour Windows 11 ont déjà provoqué plusieurs problèmes :

Microsoft adopte ici une stratégie de correctifs rapides hors cycle pour corriger les problèmes critiques dès leur apparition.

Le déploiement de hotpatchs comme KB5084597 et KB5084897 montre une évolution de la stratégie de Microsoft :

Cette approche vise à améliorer la réactivité face aux vulnérabilités et aux bugs, notamment dans les environnements professionnels où les interruptions doivent être limitées.

L’article Windows 11 KB5084897 et KB5084597 : hotpatchs pour corriger Bluetooth et une faille critique RCE est apparu en premier sur malekal.com.

La mise à jour cumulative KB5079473 de Windows 11, déployée lors du Patch Tuesday de mars 2026, provoque un nouveau problème majeur : certains utilisateurs ne peuvent plus se connecter à leur compte Microsoft dans plusieurs applications.

Microsoft a officiellement reconnu ce bug et l’a ajouté à la liste des problèmes connus de la mise à jour.

Après l’installation de KB5079473, plusieurs applications peuvent refuser la connexion au compte Microsoft, notamment :

Dans ces cas, les utilisateurs voient apparaître un message d’erreur trompeur : “Vous avez besoin d’Internet pour cela… vous n’êtes pas connecté”

Ce message s’affiche même lorsque la connexion Internet fonctionne parfaitement.

Selon Microsoft, le problème serait lié à un état spécifique de connectivité réseau déclenché après l’installation de la mise à jour.

Concrètement, le système pense être hors ligne alors qu’il est bien connecté, ce qui empêche les applications de valider l’authentification du compte Microsoft.

Ce bug ne touche que : les connexions avec compte Microsoft personnel

Les environnements professionnels utilisant Microsoft Entra ID (ex Azure AD) ne sont pas concernés.

Pour le moment, Microsoft n’a pas encore publié de correctif définitif.

En attendant, l’éditeur propose une solution temporaire : redémarrer le PC en restant connecté à Internet

Cette manipulation permet dans certains cas de réinitialiser l’état réseau et de restaurer la connexion aux applications.

Attention toutefois : si le PC est redémarré sans connexion active, le problème peut réapparaître.

Ce problème s’ajoute à une série de bugs déjà signalés avec KB5079473, notamment :

Plus largement, ce Patch Tuesday de mars 2026 semble particulièrement instable, avec plusieurs incidents confirmés sur différentes configurations.

Ce nouvel incident illustre une fois de plus les difficultés rencontrées par Microsoft pour stabiliser ses mises à jour.

Ces derniers mois, plusieurs Patch Tuesday ont déjà provoqué des problèmes importants, notamment celui de janvier 2026, qui avait affecté Windows 11 et plusieurs applications.

À lire : Post-Patch Tuesday : une série de bugs affecte Windows 11 et certaines applications

À lire : Post-Patch Tuesday : une série de bugs affecte Windows 11 et certaines applications

Pour une analyse plus globale, vous pouvez consulter notre dossier : Windows Update : 10 ans de bugs et de promesses non tenues — état des lieux de Windows 10 à Windows 11

Pour une analyse plus globale, vous pouvez consulter notre dossier : Windows Update : 10 ans de bugs et de promesses non tenues — état des lieux de Windows 10 à Windows 11

D’autre part, il est à noter que des utilisateurs avaient aussi reporté des problèmes d’installation non confirmés par Microsoft : Windows 11 KB5079473 : erreurs 0x80070306 et 0x800f0991, installation impossible, boucles de redémarrage et plantages signalés

D’autre part, il est à noter que des utilisateurs avaient aussi reporté des problèmes d’installation non confirmés par Microsoft : Windows 11 KB5079473 : erreurs 0x80070306 et 0x800f0991, installation impossible, boucles de redémarrage et plantages signalés

L’article Windows 11 KB5079473 : la mise à jour casse la connexion aux comptes Microsoft (erreur “pas d’Internet”) est apparu en premier sur malekal.com.

Ubiquiti has introduced the UniFi AirWire, a WiFi 7 client adapter designed to address one of the more limited areas of current WiFi 7 deployment: the client side. While WiFi 7 access points and routers have been marketed heavily around Multilink Operation, many currently available client devices still rely on single-radio implementations that switch between bands rather than maintaining simultaneous links. The AirWire is positioned as a dedicated external client that aims to deliver true STR MLO operation across 5 GHz and 6 GHz, with Ubiquiti claiming improved throughput, lower latency, and better resilience than conventional integrated client hardware.

At a hardware level, the AirWire is a USB-C connected WiFi 7 adapter with a 4-stream design, support for 5 GHz and 6 GHz 2 x 2 MU-MIMO operation, and a quoted uplink capability of up to 5.8 Gbps on 6 GHz and 4.3 Gbps on 5 GHz. It also adds a high-gain antenna design and a dedicated scanning radio for real-time spectrum analysis. At $199, this places it well above the cost of generic USB wireless adapters, but it is also targeting a more specific role: enabling multi-gigabit wireless client connectivity in environments that already have the access point infrastructure to support it.

You can buy the Airwire via the link below – doing so will result in a small commission coming to me and Eddie at NASCompares, and allows us to keep doing what we do!

The UniFi AirWire has a noticeably different physical design to the compact USB WiFi adapters that are typically associated with desktop or laptop client upgrades. At 117 x 117 x 42.5 mm and 537 g, it is much closer in appearance to a standalone wireless bridge or directional client than a conventional dongle. That larger enclosure is directly tied to its intended function, as Ubiquiti is clearly building around higher power operation, larger antenna structures, and the thermal requirements that come with sustained WiFi 7 activity across multiple radios.

|

|

The housing is made of polycarbonate and includes a fold-out top section that appears to be part of the antenna assembly and directional positioning of the unit. This gives the AirWire a more deliberate deployment profile, where placement and orientation are likely to matter more than they would with an internal laptop radio or a low-profile USB adapter. On the front, there is also a 0.96-inch status display, which provides at-a-glance information during setup and operation without needing to rely entirely on software feedback from the host system.

|

|

From a practical standpoint, the design reflects that this is not intended to be an invisible add-on for casual wireless use. It is an external client device built to sit on a desk or near a workstation, with a form factor that prioritizes radio performance and signal handling over portability. That makes it less discreet than mainstream client adapters, but it also aligns with the product’s stated purpose as a high-performance WiFi 7 endpoint for users trying to push beyond the limitations of standard integrated wireless hardware.

Internally, the UniFi AirWire is built around a dual-band WiFi 7 architecture that focuses entirely on 5 GHz and 6 GHz operation, without any 2.4 GHz support. Ubiquiti rates the device as a 4-stream client, split across 2 x 2 MU-MIMO on 5 GHz and 2 x 2 MU-MIMO on 6 GHz.

This layout is central to its stated role as an STR MLO client, allowing both bands to be active simultaneously rather than relying on the more common single-radio behaviour seen in many current WiFi 7 client devices.

Ubiquiti also specifies a high-gain antenna design, with 11 dBi quoted on both 5 GHz and 6 GHz, which is significantly more aggressive than the antenna arrangements found in most integrated laptop or mobile WiFi hardware. Alongside this, the AirWire includes a dedicated scanning radio for real-time spectral analysis. That separate scanning capability is notable because it suggests the unit is not just focused on link speed, but also on monitoring local RF conditions and interference in parallel with normal client operation.

The trade-off for that hardware approach is power and thermals. Ubiquiti lists maximum power consumption at 18 W, with USB PD 5/9/12V support and separate normal and performance power profiles. In practical terms, that places the AirWire closer to a compact external network appliance than a typical USB wireless adapter. It also helps explain the larger chassis, the need for external power flexibility, and the expectation that sustained performance operation will demand more cooling headroom than a smaller bus-powered client device could realistically provide.

|

|

|

|

The UniFi AirWire connects to the host system over USB-C, but from a networking perspective it is presented as a 5 GbE interface over USB 3.2 Gen 2. That distinction matters, because although the wireless side of the device is rated far higher in combined theoretical bandwidth, the host connection places an upper practical ceiling on what can be delivered to the attached PC, laptop, or workstation. In effect, the AirWire is designed to behave more like an external multi-gig network adapter than a conventional USB WiFi dongle.

On the wireless side, the AirWire operates on 5 GHz and 6 GHz only, with support for WiFi 7, WiFi 6, WiFi 5, and 802.11n data rates across a wide range of channel widths. Ubiquiti lists support for EHT 20/40/80/160/240/320 MHz, alongside HE, VHT, and HT modes on earlier standards. The maximum quoted link rates are 5.8 Gbps on 6 GHz using 320 MHz bandwidth and 4.3 Gbps on 5 GHz using 240 MHz bandwidth, though actual results will depend heavily on access point capability, spectrum availability, regional channel restrictions, and signal conditions.

Power delivery is also part of the connection design. Ubiquiti specifies USB PD 5/9/12V support, with 15 W in normal mode and 20 W in performance mode, while maximum device power consumption is listed at 18 W. This means that, depending on how the host system is connected and powered, full performance operation may require more than a single low-power USB port can reliably provide. That makes cable quality, port specification, and available USB power budget more relevant here than they would be for standard client adapters.

The AirWire also includes support for wireless meshing and real-time spectral analysis, which extends its connection role beyond basic client access. In a UniFi environment, setup is intended to be handled through UniFi AutoLink for rapid onboarding, reducing the need for separate client-side software installation. Even so, the broader connection experience will still depend on the surrounding infrastructure, particularly whether the connected UniFi access point supports the required WiFi 7 and 6 GHz features needed for the AirWire to operate in the way it is being marketed.

| Specification | Details |

|---|---|

| Product Name | UniFi AirWire |

| Model | U-AirWire |

| Price | $199.00 |

| Dimensions | 117 x 117 x 42.5 mm |

| Dimensions (Imperial) | 4.6 x 4.6 x 1.7 in |

| Weight | 537 g |

| Weight (Imperial) | 1.2 lb |

| WiFi Standard | WiFi 7 |

| Spatial Streams | 4 |

| Uplink | WiFi |

| MIMO 6 GHz | 2 x 2 (DL/UL MU-MIMO) |

| MIMO 5 GHz | 2 x 2 (DL/UL MU-MIMO) |

| Max Data Rate 6 GHz | 5.8 Gbps (BW320) |

| Max Data Rate 5 GHz | 4.3 Gbps (BW240) |

| Antenna Gain 6 GHz | 11 dBi |

| Antenna Gain 5 GHz | 11 dBi |

| Max TX Power 6 GHz | 20 dBm |

| Max TX Power 5 GHz | 25 dBm |

| Supported Standards | 802.11be, 802.11ax, 802.11ac, 802.11n |

| 802.11be Data Rates | 7.3 Mbps to 5.8 Gbps |

| 802.11ax Data Rates | 7.3 Mbps to 2.4 Gbps |

| 802.11ac Data Rates | 6.5 Mbps to 1.7 Gbps |

| 802.11n Data Rates | 6.5 Mbps to 300 Mbps |

| Wireless Meshing | Yes |

| Real-Time Spectral Analysis | Yes |

| Max Power Consumption | 18 W |

| Power Supply | USB PD 5/9/12V, 15 W normal mode, 20 W performance mode |

| Networking Interface | 1 x 5 GbE port (USB 3.2 Gen 2) |

| Management | USB-C |

| Enclosure Material | Polycarbonate |

| Display | 0.96 in status display |

| Channel Bandwidth | HT 20/40, VHT 20/40/80/160, HE 20/40/80/160, EHT 20/40/80/160/240/320 MHz |

| NDAA Compliant | Yes |

| Certifications | CE, FCC, IC |

| Operating Temperature | -10 to 40 °C |

| Operating Humidity | 5 to 95% non-condensing |

|

|

The UniFi AirWire is a more specialised product than its USB-C connection initially suggests. Rather than serving as a low-cost way to add basic WiFi 7 support to a system, it is designed to address a specific gap in the current client ecosystem: the lack of widely available true multi-radio MLO hardware on the device side. Its value therefore depends less on headline wireless specifications alone and more on whether the surrounding network environment is already capable of taking advantage of simultaneous 5 GHz and 6 GHz operation, wider channel support, and multi-gigabit client throughput.

On that basis, the AirWire appears to be an interesting but clearly targeted piece of hardware. The larger chassis, higher power requirements, directional design, and likely dependency on a strong WiFi 7 6 GHz deployment mean it is not a universal client upgrade for every user. However, for users already invested in UniFi WiFi 7 infrastructure and looking for a higher performance external client than the current mainstream market provides, it introduces a form factor and feature set that are still relatively uncommon. Whether that translates into a meaningful real-world advantage will depend on testing, particularly around sustained throughput, latency behaviour, thermal limits, and the practical impact of STR MLO outside of ideal conditions.

You can buy the Airwire via the link below – doing so will result in a small commission coming to me and Eddie at NASCompares, and allows us to keep doing what we do!

SUBSCRIBE TO OUR NEWSLETTER

SUBSCRIBE TO OUR NEWSLETTER

Join Inner Circle

Join Inner Circle  Subscribe

Subscribe

This description contains links to Amazon. These links will take you to some of the products mentioned in today's content. As an Amazon Associate, I earn from qualifying purchases. Visit the NASCompares Deal Finder to find the best place to buy this device in your region, based on Service, Support and Reputation - Just Search for your NAS Drive in the Box Below

Need Help?

Where possible (and where appropriate) please provide as much information about your requirements, as then I can arrange the best answer and solution to your needs. Do not worry about your e-mail address being required, it will NOT be used in a mailing list and will NOT be used in any way other than to respond to your enquiry.

[contact-form-7]

Need Help?

Where possible (and where appropriate) please provide as much information about your requirements, as then I can arrange the best answer and solution to your needs. Do not worry about your e-mail address being required, it will NOT be used in a mailing list and will NOT be used in any way other than to respond to your enquiry.

[contact-form-7]

Ko-fi or old school Paypal. Thanks!To find out more about how to support this advice service check HEREIf you need to fix or configure a NAS, check Fiver

Have you thought about helping others with your knowledge? Find Instructions Here

Ko-fi or old school Paypal. Thanks!To find out more about how to support this advice service check HEREIf you need to fix or configure a NAS, check Fiver

Have you thought about helping others with your knowledge? Find Instructions Here

|

|

Vous avez décidé de vous offrir Windows 11 pour 19€ seulement grâce à VIP-URcdkey. Une fois installé il sera prêt à l’emploi mais pas forcément optimisé. Certains réglages peuvent améliorer la confidentialité, les performances et l’expérience utilisateur.

L’article 10 réglages à modifier après avoir installé Windows 11, même si vous ne l’avez payé que 19€ ! est apparu en premier sur Tom’s Hardware.

2 chercheurs en sécurité, Yaron Dinkin et Eyal Kraft, viennent de publier les résultats d'une expérience qui devrait donner des sueurs froides à pas mal de monde... Ils ont découvert 521 vulnérabilités dans les pilotes du noyau Windows, dont une bonne centaine exploitables pour de l'escalade de privilèges. Et tout ça ne leur a coûté que 600 dollars !

Mais comment ont-ils fait ? Eh bien ils se sont construit un pipeline en 5 étapes. D'abord, il a fallu récupérer 1654 pilotes uniques depuis le catalogue Microsoft Update ainsi que depuis les sites des constructeurs.

Ensuite, ils ont lancé un prétraitement automatique pour classer les cibles par surface d'attaque. Pour faire simple, dans Windows, quand un logiciel veut causer à un pilote du noyau, il lui envoie des commandes appelées IOCTL (Input/Output Control)... c'est un peu la sonnette d'entrée entre le monde utilisateur et le monde noyau. Leur pipeline analysait donc la complexité des fonctions qui répondent à ces commandes (les "handlers IOCTL"). Plus un handler est complexe, plus il y a de chances qu'une erreur s'y planque.

Et ils cherchaient en priorité les pilotes qui utilisent un mode de transfert de données appelé METHOD_NEITHER, c'est-à-dire le mode "démerde-toi". Car contrairement aux autres modes où Windows joue les intermédiaires et vérifie un minimum ce qui transite, ici le pilote reçoit directement les pointeurs bruts depuis l'espace utilisateur, sans aucun filet de sécurité du noyau. C'est ensuite au développeur du pilote de tout vérifier lui-même… et spoiler : beaucoup ne le font pas correctement ! Bref, c'est le genre de truc qui sent la vuln à plein nez.

Ensuite pour la recherche de vulnérabilité, c'est-à-dire vraiment le cœur de leur système, ils ont mis en place un conseil de 3 agents LLM avec chacun un rôle bien défini. Un agent décompile d'abord le binaire et renomme les fonctions, ensuite un autre identifie la surface d'attaque, et enfin le troisième audite chaque fonction pour trouver des corruptions mémoire. Le tout via OpenRouter , en mixant les modèles pour optimiser le ratio vulnérabilités par token. Coût moyen par cible : 3 dollars.

Et les résultats obtenus sont assez crazy loco car sur 202 binaires analysés, ils ont trouvé 521 vulns au total dont 45% de bugs de lecture/écriture mémoire arbitraire. Et 70% de ces vulnérabilités sont classées High ou Critical.

Mais évidemment y'a du faux positif (environ 60%), donc ils ont dû faire une review manuelle de chacun de ces bugs. Mais même après le tri ça laisse plus de 100 bugs réellement exploitables pour de l'escalade de privilèges sur Windows 11 ! Et les vendeurs concernés, c'est pas des petits joueurs : AMD, Intel, NVIDIA, Dell, Lenovo, IBM, Fujitsu...

D'ailleurs, le cas du driver AMD Crash Defender (amdfendr.sys) est parlant. Le device est accessible en écriture par n'importe quel utilisateur, expose des IOCTLs sans validation de taille correcte et permet de la corruption heap. Avec un peu de pool grooming, on arrive donc à de l'exécution de code kernel. Et quand on sait que ce driver tourne sur les instances AWS EC2 Windows avec processeurs AMD, on comprend vite que la surface d'attaque s'étend largement jusqu'au cloud.

(En parlant de reverse engineering assisté par IA, perso en ce moment, je suis en train de faire joujou avec Claude Code et Ghidra pour un projet dont je vous parlerai peut-être plus tard si j'y arrive, et franchement ça marche troooop bien c'est fou ! Les chercheurs de l'étude notent d'ailleurs qu'aujourd'hui, ils utiliseraient probablement "juste Claude Code avec des skills custom" plutôt que leur pipeline maison. C'est dire si l'outil d'Anthropic est fou !

Après le plus flippant dans cette histoire, comme d'habitude c'est pas les bugs. Non, ce sont les réactions des constructeurs car sur 15 vulnérabilités confirmées et rapportées à 8 vendeurs, toutes avec un score CVSS (gravité de la faille, sur 10) supérieur à 7, un seul a patché ! Il s'agit de Fujitsu, avec la CVE-2025-65001 . Les autres ont rejeté les rapports ou baissé les priorités malgré des vidéos de proof-of-concept montrant par exemple un BSOD depuis un compte utilisateur standard !

Le problème c'est que certains de ces produits hardware sont en fin de vie. Donc y'a plus de support. Mais ils ne révoquent pas les certificats de signature du driver. Du coup, ces pilotes restent utilisables pour des attaques BYOVD (Bring Your Own Vulnerable Driver), où un attaquant chargerait volontairement un driver signé mais vérolé pour compromettre le noyau.

Si vous bossez en sécurité, les chercheurs ont publié une liste de 234 hashes en double-SHA256 pour vérifier si vos machines contiennent des drivers affectés. Pour checker vos drivers, c'est simple :

sha256sum driver.sys | awk '{print $1}' | tr -d '\n' | sha256sum

...et vous comparez avec leur liste.

Ce qui est clair en tout cas, c'est que l'IA en cybersécurité n'est plus un concept de labo. Microsoft avait déjà son Security Copilot qui trouvait des failles dans GRUB2, et maintenant ces chercheurs indépendants qui scannent l'intégralité de l'écosystème drivers Windows pour le prix d'un Macbook Neo... La course entre attaquants et défenseurs vient clairement de changer de vitesse.

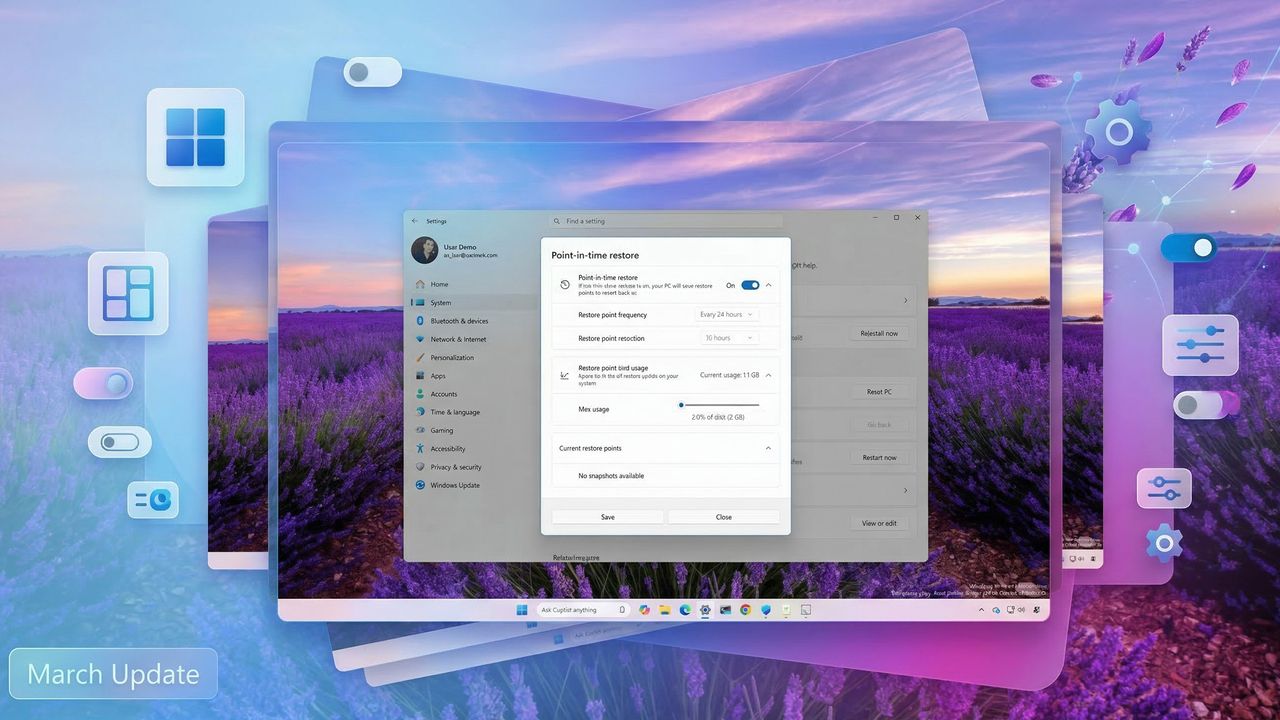

PowerToys 0.98 est disponible depuis le 17 mars 2026. Cette nouvelle version apporte une nouveauté phare : le dock pour la Palette de commandes.

Le post PowerToys 0.98 est disponible et apporte un nouveau Dock bien pratique à Windows a été publié sur IT-Connect.

.png)

.png)

Splitter son terminal en plusieurs panneaux, gérer des sessions persistantes, le tout avec les mêmes raccourcis que tmux... mais sous un bon gros Windows des familles, nativement, en Rust et sans avoir besoin de se galérer avec WSL !

C'est exactement ce que fait psmux , un multiplexeur de terminal conçu pour PowerShell et cmd.exe qui utilise directement l'API ConPTY de Windows 10/11. Du coup, pas de couche d'émulation Unix, pas de Cygwin, pas de MSYS2... ça tourne direct sur votre bécane.

Pour ceux qui débarquent, un multiplexeur de terminal ça permet de découper votre console en plusieurs zones (des "panes" que j’appellerai "panneau" parce que merde c'est + français), de jongler entre plusieurs sessions, et surtout de retrouver votre boulot exactement là où vous l'avez laissé même après une déconnexion. Sous Linux, tout le monde utilise tmux pour ça mais sous Windows, jusqu'ici c'était soit WSL (installer tout un sous-système Linux juste pour splitter un terminal, c'est un peu overkill quand même !), soit des splits basiques via Windows Terminal qui ne gèraient ni les sessions persistantes ni le détachement. Snif...

psmux en action sous PowerShell

L'installation est rapide. Un petit winget install psmux et hop, c'est réglé. Ça passe aussi par Cargo, Scoop ou Chocolatey pour les puristes. Ensuite, vous tapez psmux dans PowerShell 7 et vous retrouvez vos marques : Ctrl+B pour le prefix, les mêmes commandes split-window, new-session, attach... L'outil implémente 76 commandes tmux avec plus de 126 variables de formatage. Et y'a même un mode copie Vim avec 53 raccourcis clavier.

Bref, si vous avez une mémoire musculaire ultra développée pour tmux, vous êtes chez vous !

Et le truc cool, c'est que psmux lit directement vos fichiers .tmux.conf existants. Du coup, vos raccourcis custom et pas mal de thèmes (Catppuccin, Dracula, Nord...) fonctionneront directement, même si les configs tmux les plus complexes avec des scripts bash ou TPM peuvent nécessiter des ajustements. Et y'a aussi

Tmux Plugin Panel

pour vous accompagner dans l'ajout de plugins et de thèmes.

Alors je vous connais les raloux sous OuinOuin, vous allez me dire "Windows Terminal fait déjà des splits avec Alt+Shift+D"... sauf que non, c'est pas pareil. Windows Terminal découpe votre fenêtre visuellement mais ne gère ni les sessions persistantes, ni le scripting, ni le détachement. Avec psmux, vous lancez une session le lundi, vous fermez votre terminal, vous revenez le mardi et tout est encore là : vos panneaux, vos processus, votre historique. C'est ça la vraie différence avec un simple split visuel.

D'ailleurs, si vous utilisez Claude Code ou d'autres agents IA en ligne de commande , psmux intègre un support pour les agent teams qui permet à chaque agent de spawner dans son propre panneau automatiquement.

Côté support souris, c'est complet : clic pour sélectionner un panneau, drag pour redimensionner les bordures, molette pour remonter dans l'historique du buffer. Tout est activé par défaut, pas besoin de rajouter set -g mouse on comme sous tmux. L'outil tourne sous Windows 10 et 11, et le projet est sous licence MIT.

Après c'est encore jeune et y'a quelques galères connues notamment le support des caractères CJK et UTF-8 multi-octets qui peut se planter comme une merde sur des textes longs. Et split-window -c ne préserve pas toujours le répertoire courant (oubliez pas de vérifier votre pwd après un split). Par contre, le dev répond en quelques heures, et des PR externes sont mergées régulièrement... donc c'est bon signe !

Bref, c'est propre, c'est natif, et ça lit vos .tmux.conf ! Que demande le peuple barbu emprisonné sous Windows, finalement ? Eh bien pas grand chose de plus pour être heureux.