Choosing Between WD Red and Seagate Ironwolf HDDs in Your NAS

Seagate Ironwolf vs WD Red (Which is Best in 2025/2026)?

In late 2025, choosing between Seagate IronWolf and WD Red for a NAS is less about raw performance and more about secondary factors such as noise, power consumption, pricing, and ecosystem. Both brands now offer broadly similar SATA performance in their mainstream and Pro lines once you reach 7200 RPM, 256 MB cache, and CMR recording, and both quote comparable workload ratings and multi bay support for NAS use. Durability claims in MTBF, workload per year, and 24 by 7 operation are also effectively at parity on paper, and the underlying engineering around vibration control, error recovery, and NAS specific firmware has converged to a large extent. Where meaningful technical differences still exist is in the maximum capacities on offer and how they are positioned. Seagate currently leads on headline capacity in the NAS tier with IronWolf Pro drives up to 30 TB, while WD Red Pro tops out slightly lower but overlaps most of the mainstream size points that home and small business users are likely to deploy. As a result, the decision for many buyers is less about which brand is objectively better and more about how each behaves in real deployments in terms of acoustics, energy use, long term running costs, warranty extras such as bundled recovery services, and regional pricing patterns at specific capacities.

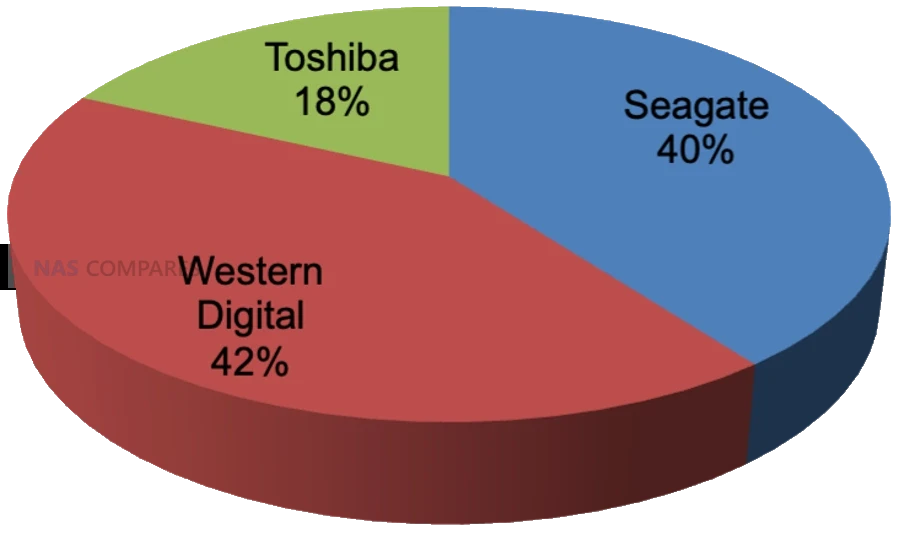

Seagate vs WD (and Toshiba!) Market Share in 2025/2026?

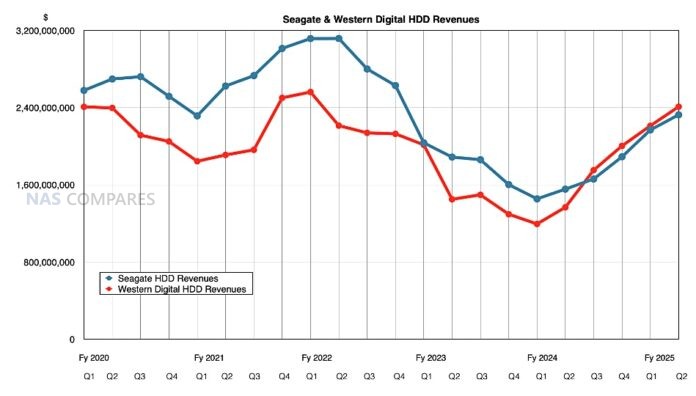

Across the HDD industry in 2024 and early 2025, Western Digital and Seagate remain closely matched, with Western Digital holding a slight lead by several common measures. Public breakdowns of exabytes shipped in 2024 put Western Digital at roughly 38.6 percent of HDD capacity shipped worldwide, Seagate at about 37 percent, and Toshiba at around 24.4 percent, confirming that the market is effectively a 2 vendor race with a smaller but still significant third player. Although the exact percentages vary depending on whether you look at units, capacity, or revenue, the pattern is consistent, with Western Digital marginally ahead and Seagate following closely behind.

Recent industry and financial reporting also shows Western Digital gaining momentum in high capacity nearline drives, particularly in data center and cloud deployments, with disk based revenue and shipped capacity outpacing Seagate in at least some recent quarters. At the same time, Seagate retains a leadership position in very large capacity models, including 30 TB HAMR based NAS and nearline drives that are already commercially available and aimed at the same high density markets.

Taken together, these data points indicate a tightly contested landscape where Western Digital currently leads in overall shipped capacity and revenue, while Seagate pushes the capacity envelope and remains highly competitive in large scale deployments.

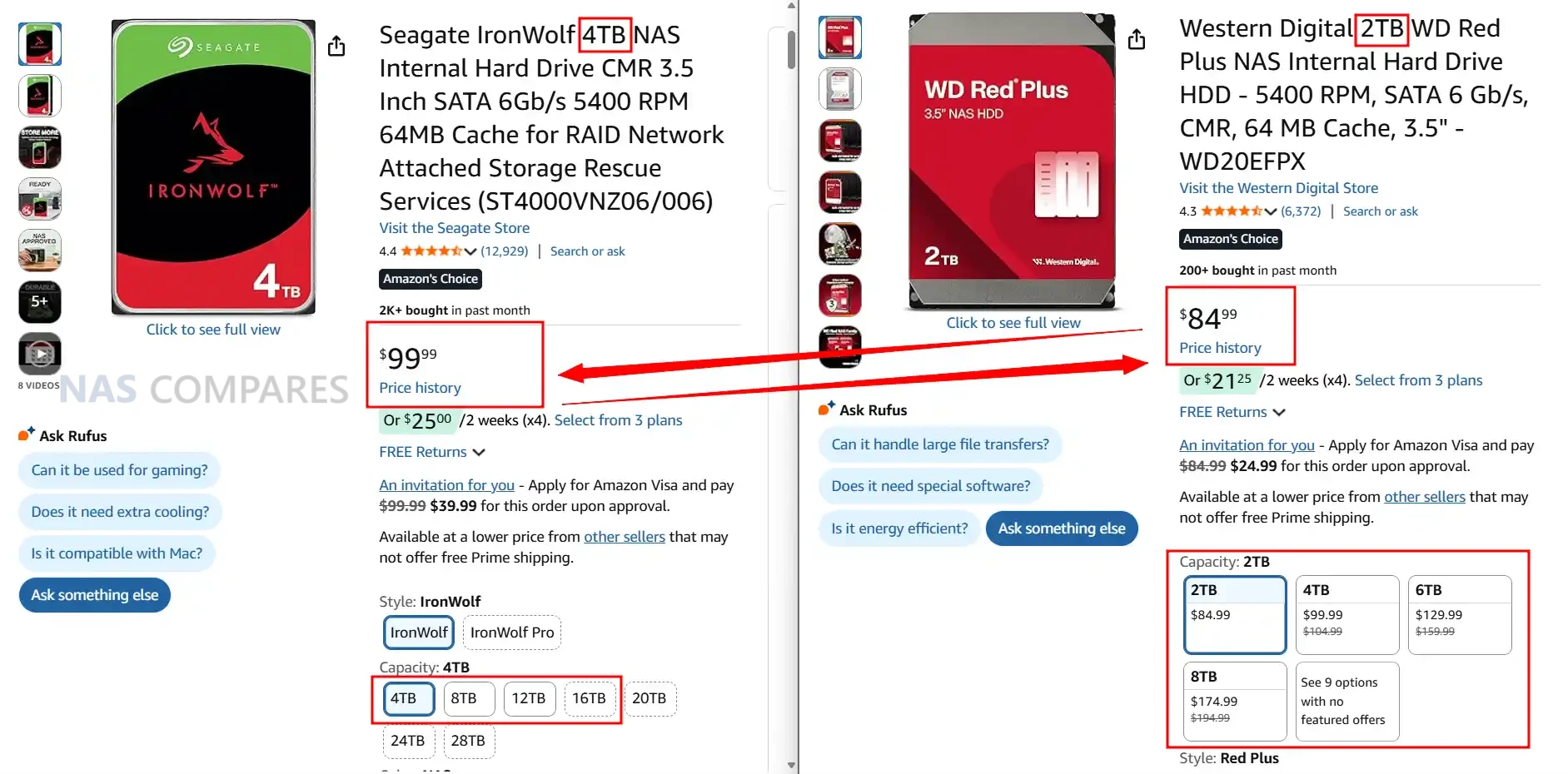

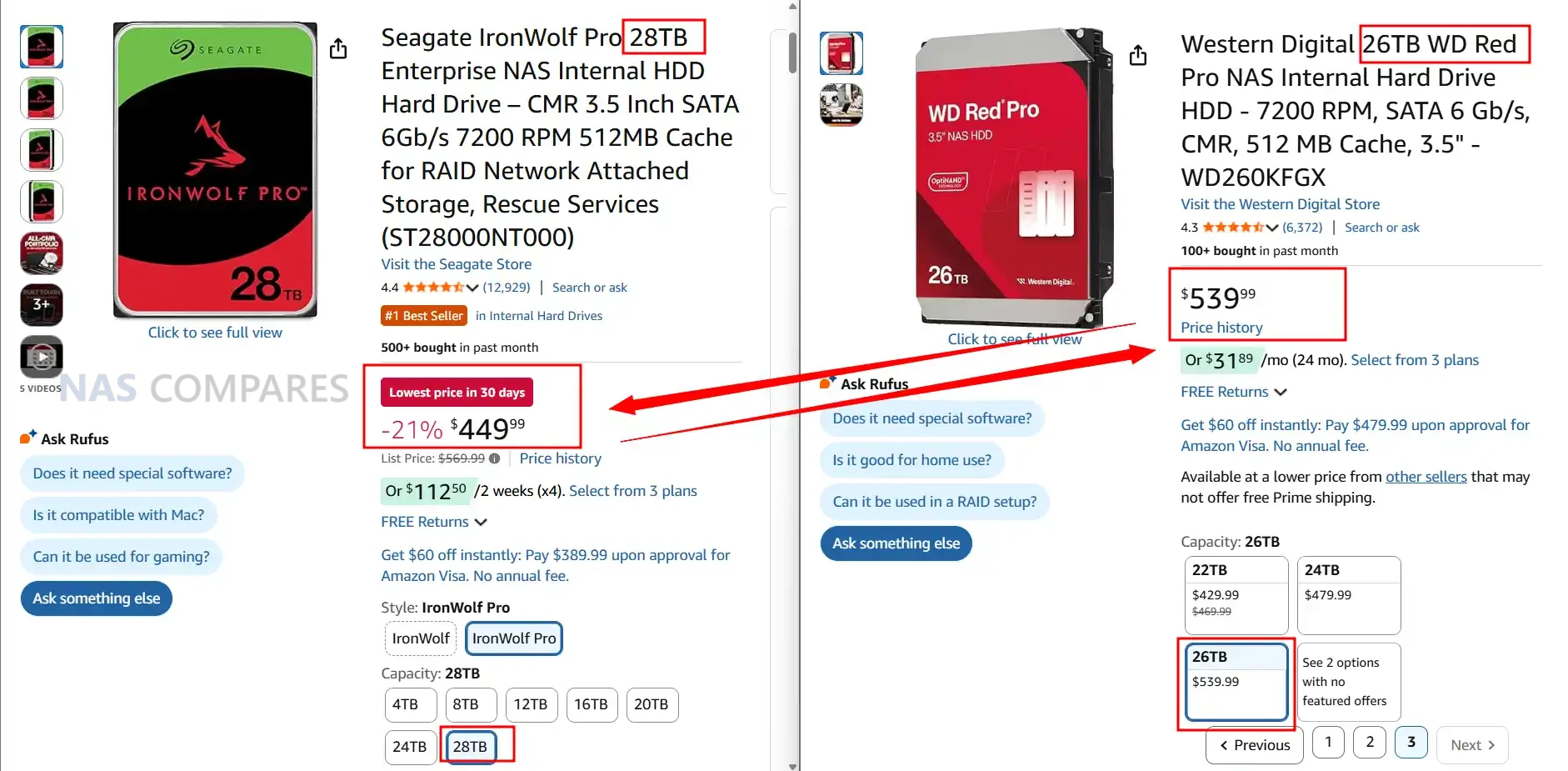

Seagate Ironwolf vs WD Red NAS Hard Drives – Price

In late 2025 there is a clear pattern in how Seagate and WD position their HDDs on price, even if individual deals move around constantly. In general Seagate tends to be slightly cheaper per terabyte across many mainstream retailers and regions, particularly for larger 16 TB to 24 TB IronWolf and Exos capacities. WD pricing is often a little higher at like for like capacity in third party channels, especially for newer Red Plus and Red Pro models, although temporary sales can narrow or reverse this gap. Both brands are heavily discounted during seasonal events, so headline price screenshots are only ever a snapshot rather than a permanent rule.

Where WD changes the picture is through its own direct store. WD sells Red, Red Plus and Red Pro drives through its retail site and often undercuts third party resellers by a noticeable margin, especially during promotions. That means in some regions the cheapest way to buy WD is directly from WD, while Seagate relies entirely on partner channels and keeps relatively steady discounting through Amazon and similar outlets. As a result it is common to see Seagate come out cheaper in most general marketplaces while WD can be the lowest price only on its own store, which is not available in every country.

Once you move up into Pro and nearline class drives, such as IronWolf Pro versus WD Red Pro or WD Gold, pricing becomes more fragmented. Seagate keeps a fairly consistent capacity step pricing model where higher capacities scale in a relatively predictable way. WD on the other hand often runs multiple Red Pro and enterprise SKUs at the same capacity with different cache sizes or internal designs, which leads to overlapping prices and large swings between models that appear similar on paper. In practice this means that at the Pro tier Seagate is usually easier to price compare, while WD may offer good value on specific model IDs or capacities but requires more careful checking of part numbers and current discounts before purchase.

Seagate Ironwolf vs WD Red – Noise Level Comparison

In terms of acoustic behaviour, Seagate IronWolf and IronWolf Pro drives are consistently a little louder than their WD Red Plus and Red Pro counterparts at like for like capacities. Manufacturer data sheets show most recent IronWolf and IronWolf Pro models idling in the mid to high 20 dBA range, with seek noise commonly around 30 to 32 dBA. WD Red Plus drives in the same capacities often idle in the low to mid 20 dBA range with typical seek levels in the mid to high 20 dBA band, while Red Pro models generally sit around 20 to 25 dBA idle and 31 to 36 dBA under seek depending on capacity and generation. In practical terms this means that in a quiet room or a small office, Seagate NAS drives tend to be more noticeable both at spin up and during sustained random activity.

| Capacity | Idle Seagate Ironwolf | Idle WD Red Plus | Idle Winner | Seek Seagate Ironwolf Pro | Seek WD Red Pro | Seek Winner |

|---|---|---|---|---|---|---|

|

|

|

|

|||

| 30TB | 28 dBA (ST30000NT011) | no WD equivalent | Seagate | 32 dBA (ST30000NT011) | no WD equivalent | Seagate |

| 28TB | 28 dBA (ST28000NT000) | 25 dBA (WD281KFGX) | WD | 32 dBA (ST28000NT000) | 32 dBA (WD281KFGX) | Tie |

| 26TB | no Seagate model | 25 dBA (WD260KFGX) | WD | no Seagate model | 32 dBA (WD260KFGX) | WD |

| 24TB | 28 dBA (ST24000NT002) | 25 dBA (WD241KFGX), 20 dBA (WD240KFGX) | WD | 26 dBA (ST24000NT002) | 32 dBA (WD241KFGX), 32 dBA (WD240KFGX) | Seagate |

| 22TB | 28 dBA (ST22000NT001) | 32 dBA (WD221KFGX) | WD | 26 dBA (ST22000NT001) | 32 dBA (WD221KFGX) | Seagate |

| 20TB | 28 dBA (ST20000NT001) | 20 dBA (WD202KFGX, WD201KFGX) | WD | 26 dBA (ST20000NT001) | 32 dBA (WD202KFGX, WD201KFGX) | Seagate |

| 18TB | 28 dBA (ST18000NT001) | 20 dBA (WD181KFGX) | WD | 26 dBA (ST18000NT001) | 36 dBA (WD181KFGX) | Seagate |

| 16TB | 28 dBA (ST16000NT001) | 20 dBA (WD161KFGX) | WD | 26 dBA (ST16000NT001) | 36 dBA (WD161KFGX) | Seagate |

| 14TB | 20 dBA (ST14000NT001) | 20 dBA (WD142KFGX), 20 dBA (WD141KFGX) | Tie | 26 dBA (ST14000NT001) | 36 dBA (WD142KFGX), 36 dBA (WD141KFGX) | Seagate |

| 12TB | 28 dBA (ST12000NT001) | 20 dBA (WD121KFBX), 34 dBA (WD122KFBX) | WD | 26 dBA (ST12000NT001) | 36 dBA (WD121KFBX), 39 dBA (WD122KFBX) | Seagate |

| 10TB | 28 dBA (ST10000NT001) | 20 dBA (WD102KFBX), 34 dBA (WD103KFBX) | WD | 30 dBA (ST10000NT001) | 36 dBA (WD102KFBX), 39 dBA (WD103KFBX) | Seagate |

| 8TB | 28 dBA (ST8000NT001) | 20 dBA (WD8003FFBX, WD8005FFBX) | WD | 30 dBA (ST8000NT001) | 36 dBA (WD8003FFBX, WD8005FFBX) | Seagate |

| 6TB | 28 dBA (ST6000NT001) | 21 dBA (WD6003FFBX, WD6005FFBX) | WD | 30 dBA (ST6000NT001) | 36 dBA (WD6003FFBX, WD6005FFBX) | Seagate |

| 4TB | 28 dBA (ST4000NT001) | 20 dBA (WD4003FFBX), 29 dBA (WD4005FFBX) | WD | 30 dBA (ST4000NT001) | 36 dBA (WD4003FFBX, WD4005FFBX) | Seagate |

| 2TB | 28 dBA (ST2000NT001) | 21 dBA (WD2002FFSX) | WD | 30 dBA (ST2000NT001) | 31 dBA (WD2002FFSX) | Seagate |

The difference becomes more apparent once you move beyond a simple 1 or 2 bay NAS and start populating 4, 6 or 8 bay chassis. Multiple Seagate drives running together produce a slightly harsher mechanical sound profile, with more pronounced click and clunk patterns during head movements, as well as higher cumulative vibration. WD drives, particularly Red Plus and most of the more recent Red Pro helium models, lean toward a smoother background hum with less sharp seek noise and lower ambient vibration. For users placing a NAS in a living room, bedroom or under a desk, this cumulative effect can be significant, even if each individual drive only differs by a couple of dBA on paper.

It is worth noting that not every capacity behaves identically. Lower capacities and some air filled WD Red Plus models idle very quietly and can be comparable with the quietest Seagate SKUs, while some high capacity Red Pro variants with 7200 RPM motors and larger caches approach IronWolf Pro levels of seek noise. However, when you average across the current CMR product stacks in late 2025, WD holds a small but consistent advantage in both idle and seek acoustics, especially in multi bay deployments where background noise and vibration build up over time.

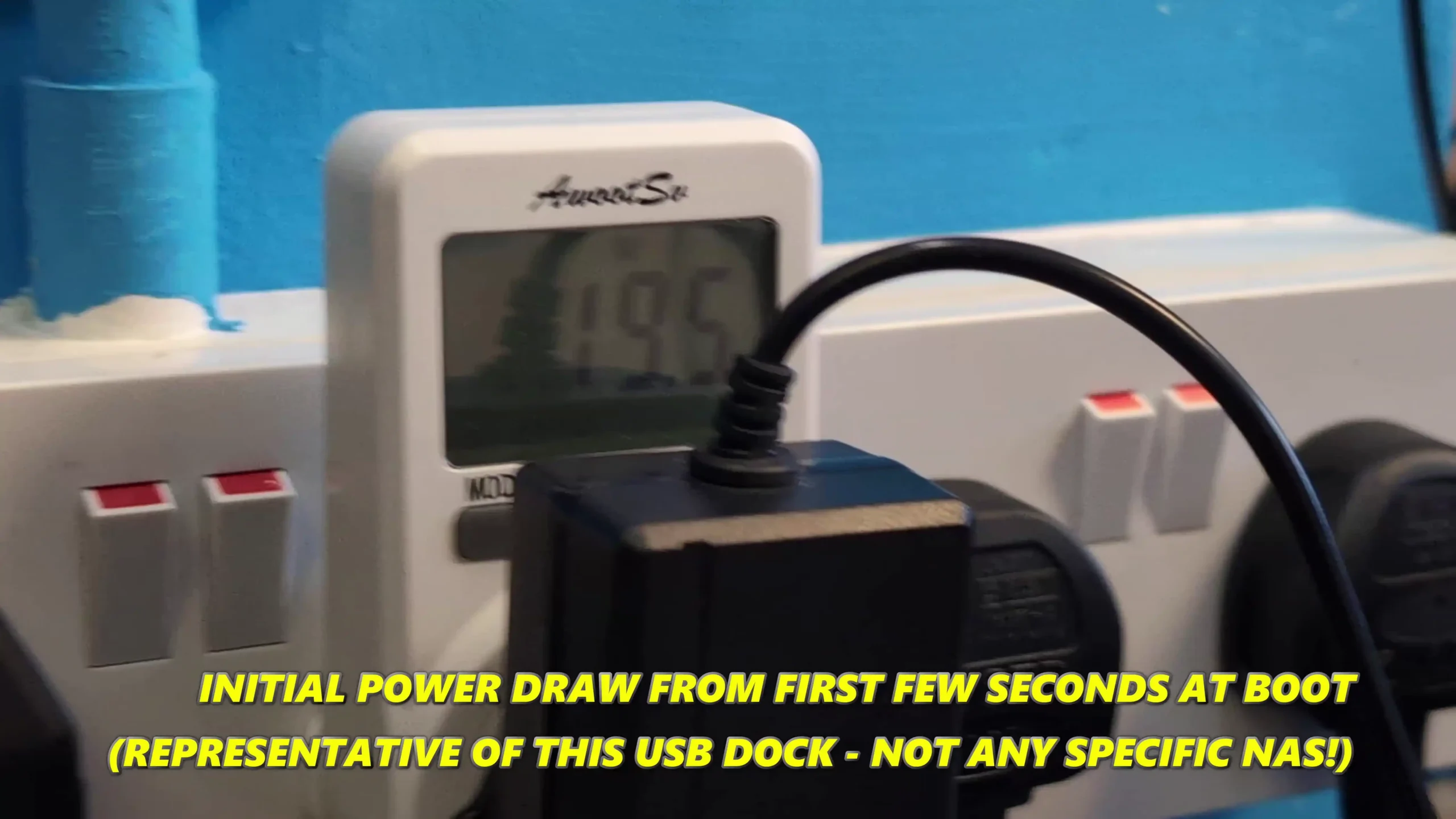

Seagate Ironwolf vs WD Red – Power Consumption (Idle / Active)

Looking purely at spec sheets, both Seagate and WD publish idle and seek values that cluster in similar bands, typically around the low 20 dBA range at idle and high 20 to mid 30 dBA under seek as capacities and spindle speeds rise. In practice though, the character of the noise differs between the brands. IronWolf and IronWolf Pro models tend to produce a sharper mechanical click pattern during head seeks and a more noticeable spin up profile, while WD Red Plus and Red Pro lines usually present as a smoother hum with less abrupt transitions between idle and active states. In a quiet room this difference in tone can matter as much as the numeric dBA rating itself.

| Capacity | Idle Seagate Ironwolf | Idle WD Red Plus | Idle Winner | Active Seagate Ironwolf Pro | Active WD Red Pro | Active Winner |

|---|---|---|---|---|---|---|

|

|

|

|

|||

| 30TB | 6.8W (ST30000NT011) | no WD equivalent | Seagate | 8.3W (ST30000NT011) | no WD equivalent | Seagate |

| 28TB | 6.8W (ST28000NT000) | 3.6W (WD281KFGX) | WD | 8.3W (ST28000NT000) | 6.0W (WD281KFGX) | WD |

| 26TB | no Seagate model | 3.6W (WD260KFGX) | WD | no Seagate model | 6.0W (WD260KFGX) | WD |

| 24TB | 6.3W (ST24000NT002) | 3.6W (WD241KFGX), 3.9W (WD240KFGX) | WD | 7.8W (ST24000NT002) | 6.0W (WD241KFGX), 6.4W (WD240KFGX) | WD |

| 22TB | 6.0W (ST22000NT001) | 3.4W (WD221KFGX) | WD | 7.9W (ST22000NT001) | 6.8W (WD221KFGX) | WD |

| 20TB | 5.7W (ST20000NT001) | 2.8W (WD202KFGX), 3.6W (WD201KFGX) | WD | 7.7W (ST20000NT001) | 6.1W (WD202KFGX), 6.9W (WD201KFGX) | WD |

| 18TB | 5.0W (ST18000NT001) | 3.0W (WD181KFGX) | WD | 7.5W (ST18000NT001) | 3.6W (WD181KFGX) | WD |

| 16TB | 5.0W (ST16000NT001) | 3.6W (WD161KFGX) | WD | 7.6W (ST16000NT001) | 6.1W (WD161KFGX) | WD |

| 14TB | 5.0W (ST14000NT001) | 3.0W (WD141KFGX), 3.6W (WD142KFGX) | WD | 7.6W (ST14000NT001) | 3.0W (WD141KFGX), 6.4W (WD142KFGX) | WD |

| 12TB | 5.0W (ST12000NT001) | 2.8W (WD121KFBX), 6.1W (WD122KFBX) | WD | 7.6W (ST12000NT001) | 2.8W (WD121KFBX), 8.8W (WD122KFBX) | WD |

| 10TB | 7.8W (ST10000NT001) | 2.9W (WD102KFBX), 3.0W (WD103KFBX) | WD | 10.1W (ST10000NT001) | 4.6W (WD101KFBX), 6.1W (WD103KFBX) | WD |

| 8TB | 7.8W (ST8000NT001) | 4.0W (WD8003FFBX), 4.9W (WD8005FFBX) | WD | 10.1W (ST8000NT001) | 4.6W (WD8003FFBX), 6.9W (WD8005FFBX) | WD |

| 6TB | 7.1W (ST6000NT001) | 3.7W (WD6003FFBX), 4.0W (WD6005FFBX) | WD | 9.3W (ST6000NT001) | 3.7W (WD6003FFBX), 6.9W (WD6005FFBX) | WD |

| 4TB | 7.8W (ST4000NT001) | 3.7W (WD4003FFBX), 4.0W (WD4005FFBX) | WD | 8.7W (ST4000NT001) | 3.7W (WD4003FFBX), 5.8W (WD4005FFBX) | WD |

| 2TB | 6.7W (ST2000NT001) | 6.0W (WD2002FFSX) | WD | 6.7W (ST2000NT001) | 7.8W (WD2002FFSX) | Seagate |

At lower capacities, especially in the 2 TB to 6 TB range where air filled designs and lower spindle speeds are common, WD Red Plus models are often among the quietest options, with idle noise figures that sit at the lower end of the published spectrum and relatively soft seek sounds. Seagate standard IronWolf drives in these capacities are not especially loud by absolute numbers, but they generally sit slightly higher at idle and under random activity. Once you move into high capacity Pro class drives, WD Red Pro and IronWolf Pro become more comparable, although WD still often maintains a small advantage in idle noise on the newest helium filled models, while seek noise can be quite close on some capacities.

Noise differences increase as you add more bays and drives. A 2 bay or 4 bay NAS with mixed workloads may only expose a modest gap in acoustic behaviour between the brands, but 8 bay and larger systems can amplify any small variations. Multiple Seagate drives seeking at once will create more noticeable cumulative chatter and vibration inside a metal chassis, which can transfer into desks or shelving if the NAS is not well isolated. WD units with otherwise similar specifications and workload ratings usually generate less overall vibration, so the aggregate sound from a populated chassis can be easier to live with in shared spaces.

|

|

|

|

For users planning deployments in noise sensitive environments, such as a living room media setup or a small office where the NAS will sit in the same room as desks, these differences can be a factor in the buying decision once capacity and performance requirements are defined. Seagate remains attractive where price per terabyte and maximum capacity are the main priorities, and users are able to position the NAS in a cupboard, loft or separate room. WD drives typically suit scenarios where the system will remain close to people for long periods, sacrificing a small amount of price advantage in favour of lower background noise and a slightly less intrusive acoustic profile at both idle and under sustained activity.

Seagate Ironwolf vs WD Red – Verdict & Conclusion

From a technical perspective Seagate and WD now sit very close to one another in most core HDD metrics, particularly in the NAS focused IronWolf, IronWolf Pro, Red Plus and Red Pro ranges. Both brands use CMR recording on their NAS lines, have comparable workload ratings in each class, and converge around similar sustained transfer rates once you reach 7200 RPM and larger cache sizes. The main structural differences are that Seagate currently pushes higher maximum capacities into the consumer and prosumer space and includes bundled rescue data recovery on many NAS models, while WD tends to retain a small advantage in power consumption and acoustic behaviour at equivalent capacities, especially in multi bay systems. Historical issues such as WD Red SMR drives and Seagate high failure rate models at specific points in time are still relevant for older stock, but the current generation NAS ranges for both vendors are broadly aligned in specification and intended workload.

In practical terms the choice between Seagate IronWolf and WD Red often comes down to priority order rather than any single clear winner. Users aiming for the lowest cost per terabyte and the highest capacities available in the near term will usually find Seagate more attractive, particularly in larger IronWolf Pro and Exos class drives, accepting higher power draw and a more noticeable acoustic profile. Users who are sensitive to noise, want marginally lower long term energy usage or prefer WD’s clearer product segmentation may gravitate toward Red Plus or Red Pro, taking care to select the correct CMR models and capacities. In all cases the decision should be made at model level using current datasheets and pricing, not just brand reputation, and should be paired with a sensible RAID plan and an independent backup strategy, since neither vendor can remove the fundamental risk that any individual hard drive can fail.

| Idle Seagate Ironwolf | Idle WD Red Plus | Active Seagate Ironwolf Pro | Active WD Red Pro |

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

This description contains links to Amazon. These links will take you to some of the products mentioned in today's content. As an Amazon Associate, I earn from qualifying purchases. Visit the NASCompares Deal Finder to find the best place to buy this device in your region, based on Service, Support and Reputation - Just Search for your NAS Drive in the Box Below SUBSCRIBE TO OUR NEWSLETTER

SUBSCRIBE TO OUR NEWSLETTER

[contact-form-7]

Join Inner Circle

Join Inner Circle

Get an alert every time something gets added to this specific article!

Subscribe

Subscribe

Need Advice on Data Storage from an Expert?

Finally, for free advice about your setup, just leave a message in the comments below here at NASCompares.com and we will get back to you.

Need Help?

Where possible (and where appropriate) please provide as much information about your requirements, as then I can arrange the best answer and solution to your needs. Do not worry about your e-mail address being required, it will NOT be used in a mailing list and will NOT be used in any way other than to respond to your enquiry.

[contact-form-7]

Need Help?

Where possible (and where appropriate) please provide as much information about your requirements, as then I can arrange the best answer and solution to your needs. Do not worry about your e-mail address being required, it will NOT be used in a mailing list and will NOT be used in any way other than to respond to your enquiry.

[contact-form-7]

TRY CHAT

Terms and Conditions

Ko-fi or old school Paypal. Thanks!To find out more about how to support this advice service check HEREIf you need to fix or configure a NAS, check Fiver

Have you thought about helping others with your knowledge? Find Instructions Here

Ko-fi or old school Paypal. Thanks!To find out more about how to support this advice service check HEREIf you need to fix or configure a NAS, check Fiver

Have you thought about helping others with your knowledge? Find Instructions Here

La pénurie mondiale de DRAM, NAND et HBM entre dans une phase critique appelée à durer jusqu’en 2027, tandis que Samsung mène une enquête interne sur de possibles irrégularités commerciales en Asie.

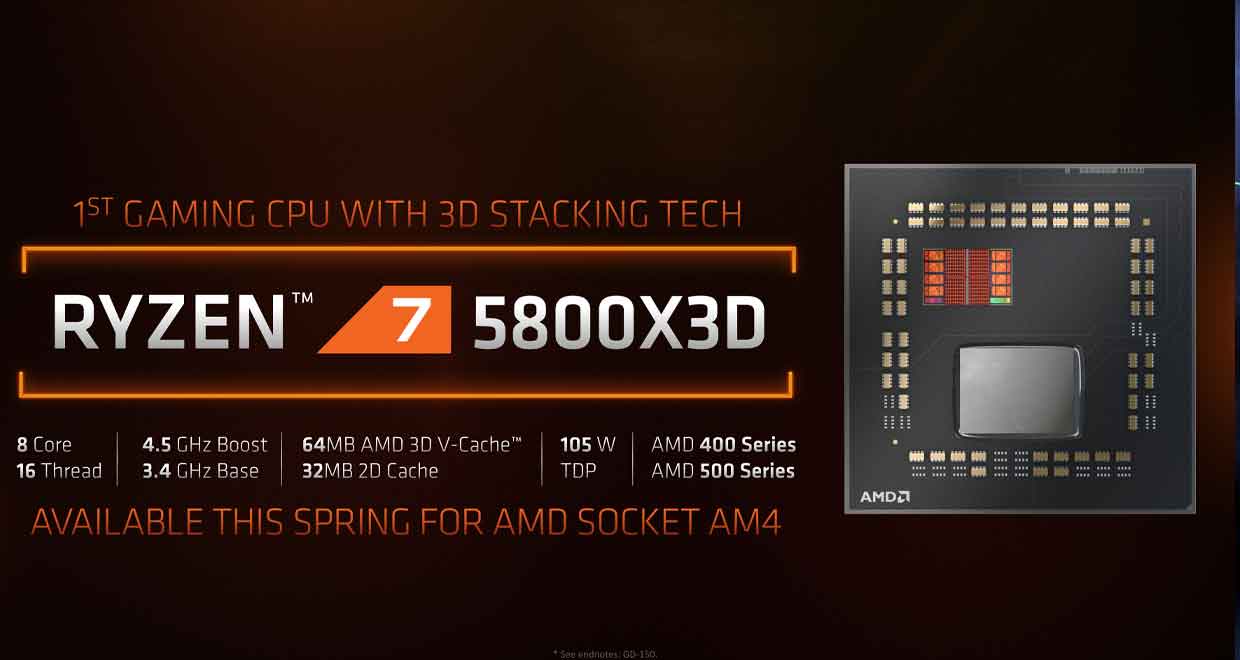

La pénurie mondiale de DRAM, NAND et HBM entre dans une phase critique appelée à durer jusqu’en 2027, tandis que Samsung mène une enquête interne sur de possibles irrégularités commerciales en Asie. Face à l'explosion des prix de la DDR5 le retour du Ryzen 7 5800X3D se fait de plus en plus attendre auprès de la communauté des joueurs.

Face à l'explosion des prix de la DDR5 le retour du Ryzen 7 5800X3D se fait de plus en plus attendre auprès de la communauté des joueurs.