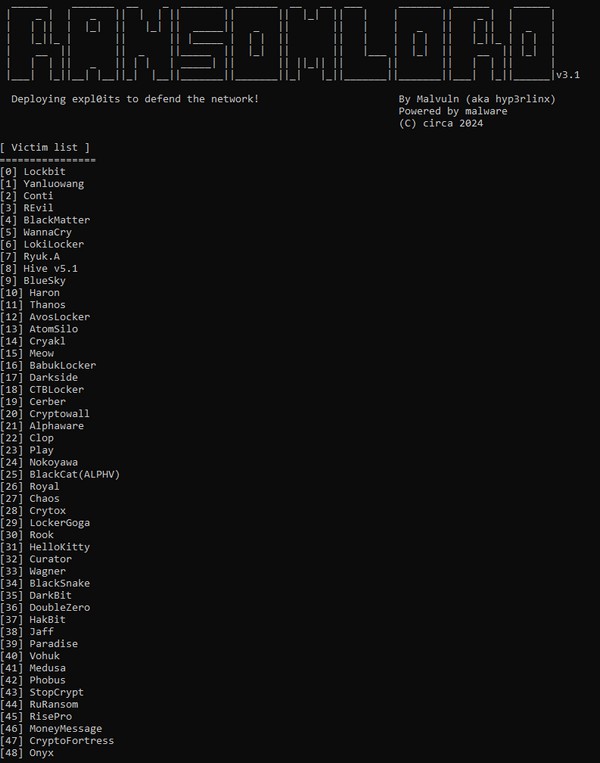

Ransomware LockBit 3.0 : le FBI détient 7 000 clés de déchiffrement !

Le FBI continue sa lutte contre le gang de ransomware LockBit et ses affiliés : les autorités américaines auraient en leur possession pas moins de 7 000 clés de déchiffrement de LockBit 3.0. Si vous avez été victime de ce ransomware, vous êtes invité à prendre contact avec le FBI...

La bonne nouvelle du jour est probablement est liée à l'opération Cronos menée par les forces de l'ordre de 11 pays en février 2024. D'ailleurs, lors de cette opération importante, les autorités étaient parvenues à mettre la main sur 34 serveurs de l'infrastructure LockBit ainsi qu'à des clés de chiffrement (1000 dans un premier temps, puis environ 2500 au total). Désormais, le FBI détiendrait une quantité beaucoup plus importante de clé de déchiffrement...

En effet, à l'occasion d'une conférence sur la cybersécurité organisée à Boston aux États-Unis, Bryan Vorndan, a dévoilé que le FBI détenait 7 000 clés de déchiffrement pouvant profiter aux victimes du ransomware LockBit 3.0 : "En outre, grâce à la perturbation continue de LockBit, nous disposons désormais de plus de 7 000 clés de déchiffrement et nous pouvons aider les victimes à récupérer leurs données et à se remettre en ligne.", peut-on lire. La transcription de son allocution est disponible sur cette page.

Désormais, le message du FBI est clair : si vous avez été victime de LockBit, vous devez entrer en contact avec les autorités, car une clé de déchiffrement est sûrement disponible pour vous permettre de déchiffrer vos données gratuitement. "Nous nous adressons aux victimes connues de LockBit et encourageons toute personne qui pense en avoir été victime à se rendre sur le site de l'Internet Crime Complaint Center, à l'adresse ic3.gov.", a précisé Bryan Vorndan du FBI.

Finalement, malgré tous les efforts des forces de l'ordre, et l'identification récente de LockBitSupp, l'un des leaders du gang de ransomware LockBit, ce groupe de cybercriminels reste toujours très actif et redoutable. Espérons que de nombreuses victimes puissent bénéficier de ces clés de déchiffrement.

The post Ransomware LockBit 3.0 : le FBI détient 7 000 clés de déchiffrement ! first appeared on IT-Connect.