Les hackers ont mis aux enchères les données de la plus grande boîte d’enchères

Un groupe de hackers a mis aux enchères le 3 juin dernier les données personnelles des clients de Christie's, un géant de la vente d'art.

Un groupe de hackers a mis aux enchères le 3 juin dernier les données personnelles des clients de Christie's, un géant de la vente d'art.

À la lumière des récentes violations de données impliquant Santander et Ticketmaster, Kaspersky revient sur ce que les individus peuvent mettre en place pour se protéger contre les différents types de fuites de données, qu’elles soient avérées ou potentielles. Tribune Kaspersky – Récemment, les médias n’ont pas arrêté de rapporter des fuites de données, telles […]

The post Fuites et ventes de données des utilisateurs de Santander et Ticketmaster first appeared on UnderNews.

Un groupe de hackers a mis aux enchères le 3 juin dernier les données personnelles des clients de Christie's, un géant de la vente d'art.

L'enseigne de prêt-à-porter française Zadig & Voltaire est victime d'une importante fuite de données : un cybercriminel a publié une base de données avec les données personnelles de plus de 600 000 clients. Faisons le point.

Rappel - Créée en 1997, Zadig & Voltaire est une marque française de prêt-à-porter, aussi bien pour les femmes que pour les hommes.

Ce mercredi 5 juin, au petit matin, un cybercriminel a publié sur un forum de hacking une base de données appartenant à l'enseigne de prêt-à-porter Zadig & Voltaire. Il s'agit de données publiées sur BreachForums, la principale "place de marché" pour l'achat et la revente de données issues de cyberattaques. Preuve que BreachForums est bien de retour après avoir été malmené par les forces de l'ordre ces dernières semaines.

Cette fuite de données contient les données personnelles de 638 726 clients de l'enseigne française. Selon les informations fournies par le cybercriminel à l'origine de la divulgation des données, ces données auraient été volées en novembre 2023. Ceci laisse entendre que la cyberattaque s'est déroulée dans les jours ou semaines précédant le vol de données.

Dans cette base de données, nous retrouvons diverses informations au sujet des clients de Zadig & Voltaire, notamment des noms et prénoms, des adresses e-mails, des numéros de téléphone, des adresses postales, ainsi que des dates de naissance. C'est typiquement le genre d'informations que l'on retrouve dans un fichier client.

Si vous êtes client de Zadig & Voltaire, nous vous recommandons de modifier le mot de passe de votre compte client, par précaution. Méfiez-vous également des e-mails que vous recevez, car une campagne de phishing pourrait être organisée à partir de ces informations.

En 2024, ce n'est pas la première enseigne de prêt-à-porter à subir une cyberattaque associée à une fuite de données. En avril 2024, c'est la marque "Le Slip français" qui a été victime d'un incident similaire. Un peu plus tôt dans l'année, c'était au tour d'une filiale de l'enseigne Benetton.

The post Cyberattaque Zadig & Voltaire : les données personnelles de 600 000 clients publiées sur le Dark Web first appeared on IT-Connect.

Un groupe de pirates informatiques se faisant appeler ShinyHunters dit avoir récupéré des données personnelles issues de Ticketmaster, une plateforme spécialisée dans la vente de tickets pour du sport, des concerts et des spectacles. 560 millions d'internautes seraient touchés.

Un groupe de pirates informatiques se faisant appeler ShinyHunters dit avoir récupéré des données personnelles issues de Ticketmaster, une plateforme spécialisée dans la vente de tickets pour du sport, des concerts et des spectacles. 560 millions d'internautes seraient touchés.

— Article en partenariat avec Arx One —

Arx One est une solution de sauvegarde permettant aux petites comme aux grandes entreprises de protéger les données de leur parc machines. Conçue et développée en France, cette suite complète d’outils permet de sauvegarder simplement et efficacement tous types de données, peu importe la machine où elles se trouvent.

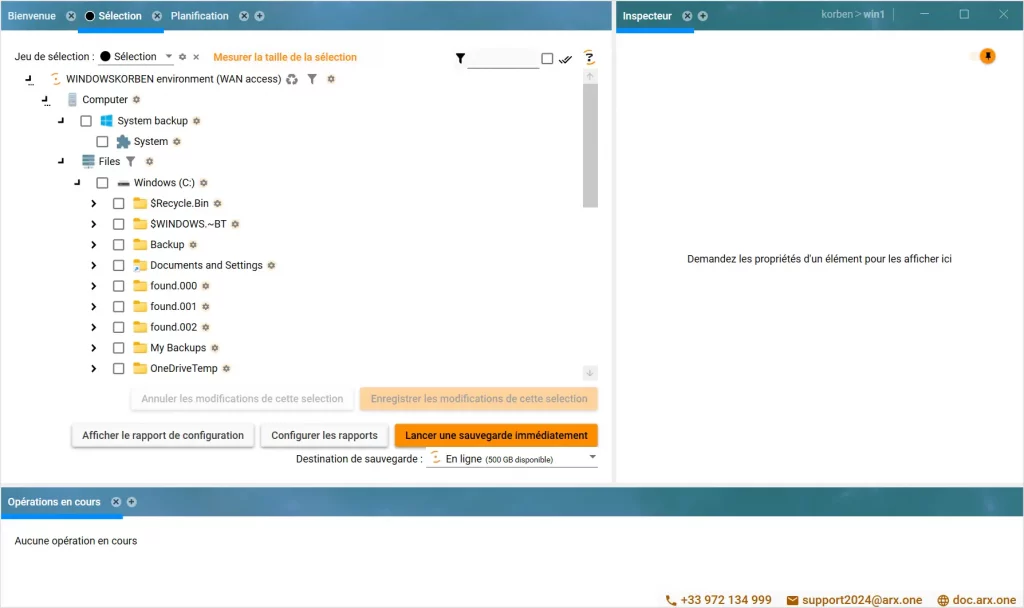

L’outil s’appuie en premier lieu sur une console centrale. C’est elle qui permet de superviser et d’administrer l’ensemble machines et leur sauvegardes. À travers cette console d’administration, on peut définir, entre autres, les machines à rattacher, la politique de sauvegarde, les plannings, les points de restauration, etc.

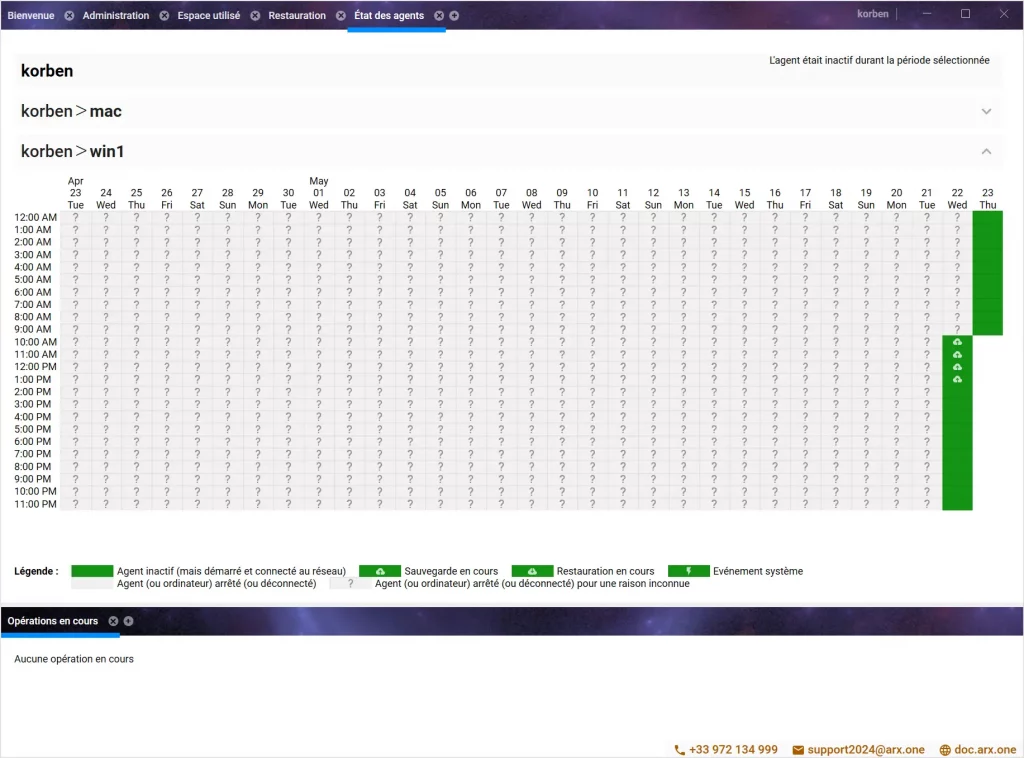

Ensuite, il y a les agents qui ce sont de petits logiciels discrets, déployés sur les machines à sauvegarder (Windows, Linux, macOS…) qui sont alors capables de réaliser des sauvegardes selon les paramètres définis à distance dans la console. Les données sont évidemment dé-dupliquées et tout est chiffré à la source avant d’être envoyées vers le stockage distant.

La solution est particulièrement adaptée aux boites qui manipulent des données sensibles et qui doivent les sécuriser (données de santé, données financières…) car tout est stocké sur le sol français. C’est parfait aussi pour les sociétés qui doivent respecter des normes strictes en termes de sécurité et de conformité (ISO27001, HDS, RGPD…).

Arx One est très complet puisqu’il permet ainsi de sauvegarder des choses aussi diverses que :

Ensuite, pour le stockage, Arx One offre 2 possibilités. Soit de la sauvegarde externalisée et dans ce cas là, les données sont stockées dans leur cloud sécurisé. Ce sont leurs propres serveurs situés dans des datacenters en France (Nantes et Lyon) ce qui permet d’offrir à leur client un cloud souverain, certifié ISO27001 et HDS (Hébergeur de Données de Santé).

Ou sinon, y’a aussi moyen d’opter pour la sauvegarde centralisée. et dans ce cas, les données sont stockées sur vos propres infrastructures de stockage et tout est géré par vous.

Quoiqu’il en soit, dans les 2 cas, vos données seront toujours sécurisées avec du chiffrement de bout en bout en AES256, de la déduplication, des mises à jour automatique, des tests d’intégrité, une conformité RGPD, et ainsi de suite.

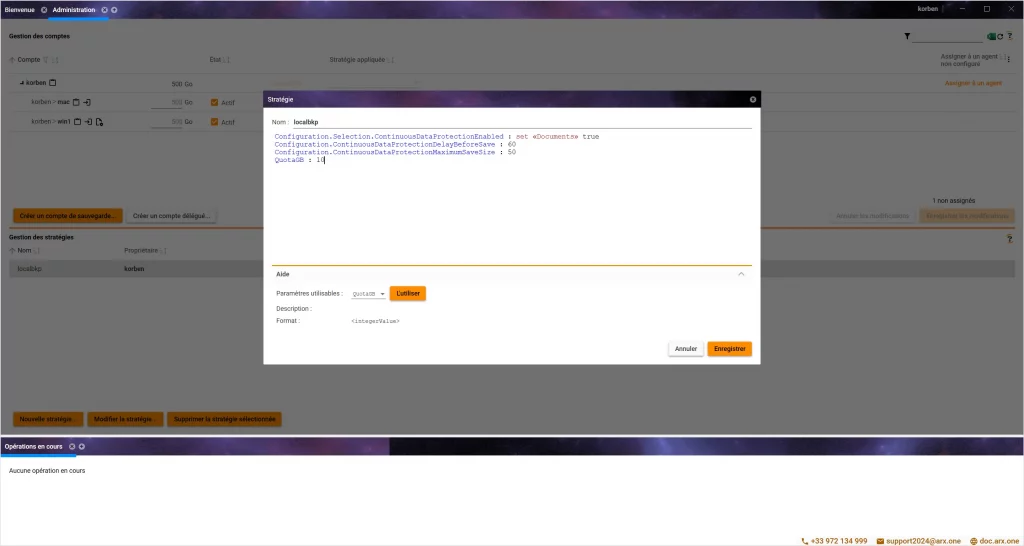

Alors maintenant comment ça s’installe ? Et bien j’ai fait des tests et je vais vous parler de mon expérience. J’ai commencé par la console de gestion qui s’installer en 2 secondes sur n’importe quel Windows. C’est cette machine qui fait alors office de poste de gestion central.

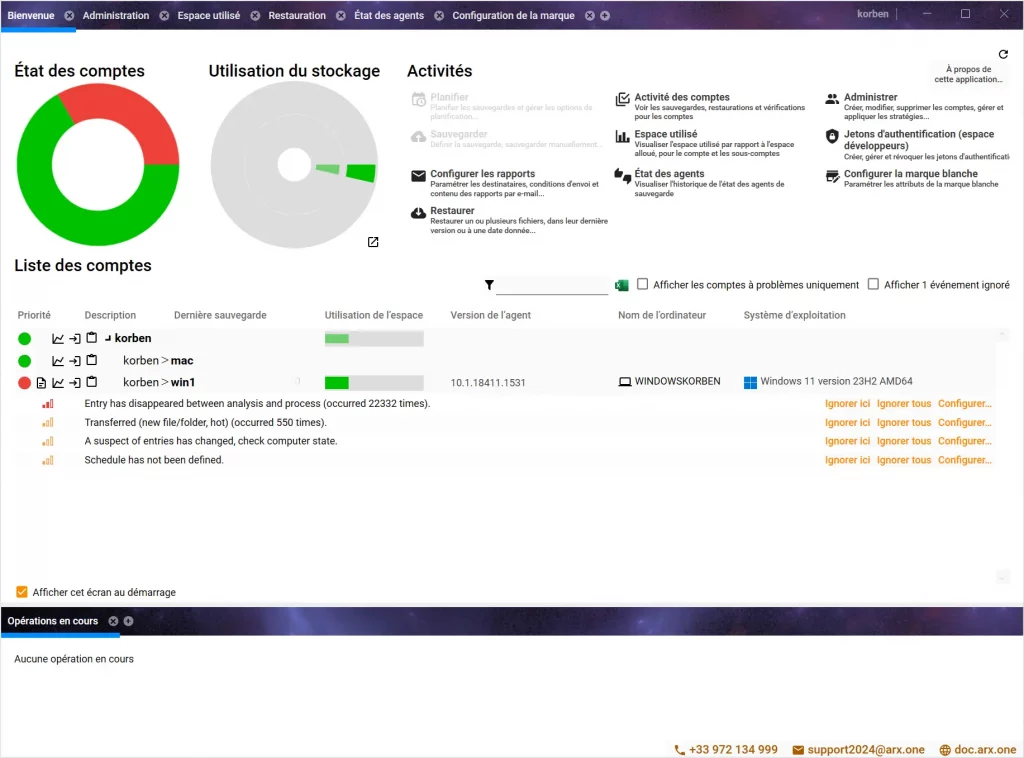

Visuellement, ça fonctionne sur un principe d’onglet comme un navigateur. L’écran de bienvenue permet de visualiser d’un seul coup d’oeil l’ensemble du parc des « agents », les opérations de backup ou de restauration en cours et les problèmes éventuels, ainsi que la place restante sur les serveurs d’Arx One pour le stockage. À partir de là, on commence à administrer des comptes et leur appliquer des stratégies de sauvegarde (j’y reviendrai plus tard). L’idée c’est que pour chaque machine à sauvegarder, vous allez devoir créer un compte descendant. Ce sont des comptes qui sont rattachés à votre compte principal. 1 compte par agent et donc par machine.

Une fois tout ça crée, y’a plus qu’à installer les agents sur les machines. Cela peut se faire en récupérant un binaire pour Windows, macOS ou Linux sur le site de Arx One, ou en lançant quelques lignes de commande si vous voulez par exemple déployer ça sur un serveur ou sur un NAS. La documentation concernant les agents est ici.

Ensuite, y’a plus qu’à rattacher votre agent à la console en saisissant au moment de l’installation de l’agent, l’identifiant du compte descendant et son mot de passe créé pour l’occasion. Pensez à bien rafraîchir la console pour avoir les données à jour ensuite.

Après au niveau de l’usage, la console web offre une excellente supervision et cela en temps réel. On peut y voir tous les agents rattachés, les paramétrer, mais également afficher différents tableaux de bord qui permettent d’avoir une bonne vue d’ensemble de l’état des sauvegardes, de l’espace de stockage qu’il vous reste, des derniers points de restauration, mais également de voir les alertes (sauvegarde en erreur, espace disque faible…).

Et bien sûr, même si on ne le souhaite pas, à un moment, il faudra restaurer des données. Et bien encore une fois, tout peut se faire à distance via la console. Il suffira de sélectionner les fichiers à récupérer et d’indiquer à l’outil leur destination. La restauration sera alors lancée sur le poste ou le serveur distant.

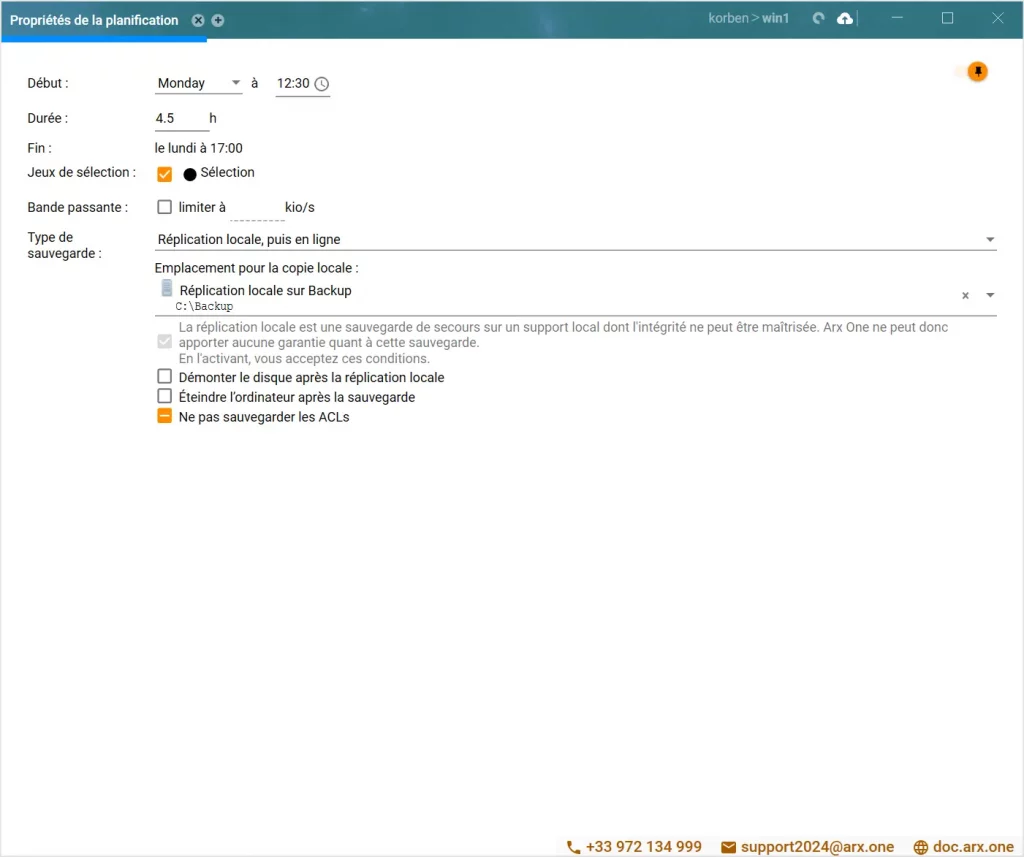

Concernant les stratégies de sauvegarde, c’est peut-être la partie la plus barbue de l’outil puisque cela va nécessiter de lire la documentation, mais si vous êtes administrateur système, vous avez forcément l’habitude de ce genre de chose. En gros, c’est une série de clés et de valeurs que vous pouvez définir pour permettre à l’agent plus ou moins de choses comme l’accès à l’interface, la sauvegarde continue, la taille maximale des objets à sauvegarder, l’endroit où sera créé le cache local…etc.

Voici un exemple qui permet d’avoir une sauvegarde continue sur les documents, avec un délai de déclenchement à 60 secondes, une taille max de fichiers à sauvegarder de 50 MB sans éclater le quota de 10 GB autorisé :

Voilà pour le tour d’horizon… Arx One est donc un excellent choix pour vos sauvegardes qui a réussi à éviter le côté usine à gaz d’autres solutions concurrentes que j’ai pu tester par le passé. Ça se déploie facilement, et le fait que le sauvegarde puisse être externalisée chez eux (en France !), de manière chiffrée et sécurisée, ça élimine pour leurs clients, la problématique parfois épineuse de la gestion et de la sécurisation du stockage.

Si ça vous dit de tester Arx One, je vous invite à cliquer ici pour en savoir plus.

Un groupe de pirates a publié les données de l’aéroport de Pau-Pyrénées, l’école de commerce de Pau et du campus numérique de la ville. Les informations contiennent des documents administratifs ainsi que des informations sur les employés.

Un groupe de pirates a publié les données de l’aéroport de Pau-Pyrénées, l’école de commerce de Pau et du campus numérique de la ville. Les informations contiennent des documents administratifs ainsi que des informations sur les employés.

Cet article a été réalisé en collaboration avec Bitdefender

Est-ce un message d'un véritable livreur ou une énième arnaque ? Une véritable amende ou un scam ? Si vous avez un doute, demandez donc au nouveau chatbot gratuit Scamio de Bitdefender ce qu’il en pense.

Cet article a été réalisé en collaboration avec Bitdefender

Il s’agit d’un contenu créé par des rédacteurs indépendants au sein de l’entité Humanoid xp. L’équipe éditoriale de Numerama n’a pas participé à sa création. Nous nous engageons auprès de nos lecteurs pour que ces contenus soient intéressants, qualitatifs et correspondent à leurs intérêts.

Cet article a été réalisé en collaboration avec Bitdefender

Vous avez un doute sur la fiabilité d’un message ? Demandez donc au nouveau chatbot gratuit Scamio de Bitdefender ce qu’il en pense.

Cet article a été réalisé en collaboration avec Bitdefender

Il s’agit d’un contenu créé par des rédacteurs indépendants au sein de l’entité Humanoid xp. L’équipe éditoriale de Numerama n’a pas participé à sa création. Nous nous engageons auprès de nos lecteurs pour que ces contenus soient intéressants, qualitatifs et correspondent à leurs intérêts.

Des hackers ont infiltré le site de formation de l'influence masculiniste Andrew Tate. Les données de près d'un million d'utilisateurs sont en ligne.

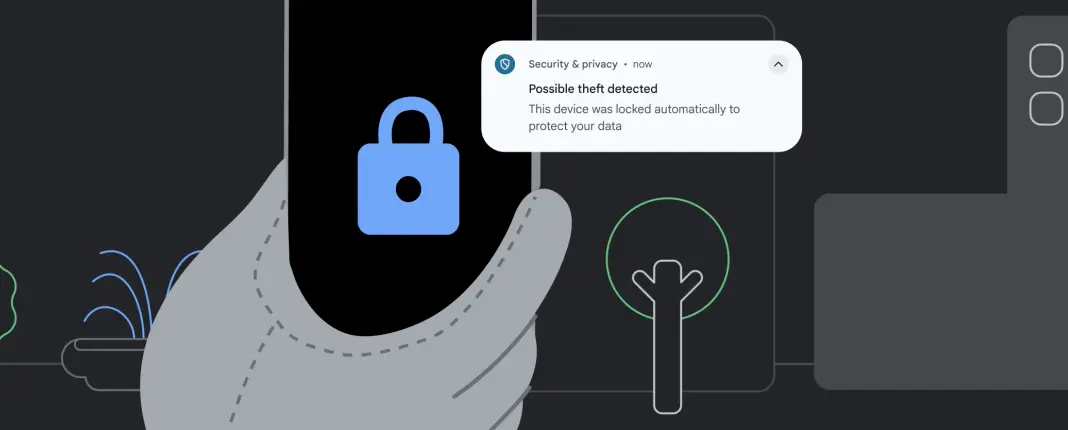

Google vous connaît bien et il sait que vous adorez votre smartphone Android… Mais il sait aussi que vous êtes ce genre de boulet qui le laisse dans sa poche arrière ou trainer sur une table en terrasse… Heureusement, voici quelques nouvelles fonctionnalités impressionnantes conçues pour vous protéger des voleurs de smartphones.

Premièrement, Android renforce la dissuasion. La protection par réinitialisation d’usine est améliorée pour rendre un téléphone volé inutilisable et invendable sans vos identifiants. Comme chez Apple donc. De plus, il sera possible de vous créer un espace privé caché et verrouillé par un code pour y planquer vos applis sensibles. Et pour modifier les paramètres critiques comme le délai de mise en veille, il faudra s’authentifier. Comme ça, pas touche à vos réglages ! Bref, de quoi faire réfléchir à deux fois les pickpockets !

Ensuite, place à la protection automatique dès que votre téléphone vous fausse compagnie. La fonction Theft Detection Lock utilise l’IA de Google pour détecter si un voleur vous arrache votre précieux des mains et se fait la malle. Si c’est le cas, hop, écran verrouillé direct, même pas le temps de dire ouf ! Et si le voleur essaie de couper la connexion, le Offline Device Lock se déclenche pour protéger vos données.

Enfin, si malgré toutes ces précautions votre téléphone finit quand même par se faire la belle, pas de panique. Vous pourrez le verrouiller à distance en deux clics, juste avec votre numéro, ce qui vous laissera le temps de traquer le fuyard depuis l’outil de localisation de votre appareil et atomiser toutes vos données à distance. Et si le brigand essaie de deviner votre code une fois de trop, bim, écran verrouillé.

Vous l’aurez compris, toutes ces nouveautés de folie débarqueront sur les appareils Android à partir de la version 10 dans le courant de l’année, et certaines seront même exclusives à Android 15. Bref, quand vous vous ferez voler votre téléphone celui-ci sera surement recyclé par le voleur pour ses pièces détachées mais au moins, vos données seront en sécurité. Enfin, j’espère…

Dell a envoyé un e-mail à ses clients pour les avertir d'une fuite de données : un pirate est parvenu à voler les informations de 49 millions de clients. Voici ce qu'il faut savoir !

Il y a quelques jours, Dell a alerté ses clients qu'un tiers non autorisé était parvenu à accéder et à exfiltrer les informations personnelles de 49 millions de clients. Par l'intermédiaire de ce portail Dell, le pirate est parvenu à accéder aux informations suivantes : nom, adresse physique et des données sur le matériel Dell. En effet, pour chaque client, il y a un récapitulatif des commandes Dell, avec le nom du produit, la date de la commande, les détails sur la garantie ou encore le Service Tag de chaque produit, c'est-à-dire le numéro de série.

Cette notification envoyée par e-mail fait suite à l'annonce publiée sur Breach Forums le 28 avril dernier, par un cybercriminel surnommé Menelik. C'est à cette date qu'il a mis en vente la base de données avec les clients de Dell. D'après lui, il s'agit d'informations correspondantes aux clients Dell entre 2017 et 2024. Voici un aperçu de cette annonce :

Les journalistes du site BleepingComputer sont parvenus à échanger avec Menelik, le cybercriminel à l'origine de cette fuite de données. Il a indiqué qu'il avait découvert et utilisé un portail Dell dédié aux partenaires et aux revendeurs pour accéder aux données.

Pour obtenir un accès à ce portail, il a créé plusieurs comptes avec des noms d'entreprises fictifs et il a eu accès dans les 48 heures. D'après lui, il suffit de compléter un formulaire et de patienter que la demande soit approuvée. Ce qui interroge sur le processus de vérification de Dell...

Il a créé un programme pour générer des codes Service Tag sur 7 caractères afin de pouvoir interroger le portail par l'intermédiaire de l'API. Résultat, il a pu récolter les informations de 49 millions de clients en générant 5 000 requêtes par minute pendant trois semaines. Dell n'a jamais bloqué les tentatives effectuées via l'API.

Il a également notifié Dell pour avertir l'entreprise américaine de la présence de cette vulnérabilité dans son système. Néanmoins, l'entreprise américaine n'a pas répondu. D'ailleurs, Dell a indiqué avoir détecté cet incident de sécurité avant de recevoir l'e-mail de Menelik. Une enquête judiciaire serait ouverte pour mener des investigations et tenter d'identifier l'auteur.

The post Fuite de données Dell : un pirate est parvenu à voler les informations de 49 millions de clients ! first appeared on IT-Connect.

Dell informe ses clients d'une fuite de données, tandis qu'un pirate affirme détenir les informations de 49 millions de clients de l'entreprise.

Aleksanteri Julius Kivimäki a été condamné par la justice finlandaise à six ans de prison. Ce cybercriminel recherché par Europol avait été arrêté par hasard par la police française.

Dropbox a subi une intrusion dans ses systèmes, entraînant l'exposition de données sensibles telles que les mots de passe des utilisateurs de son option « Dropbox Sign ».

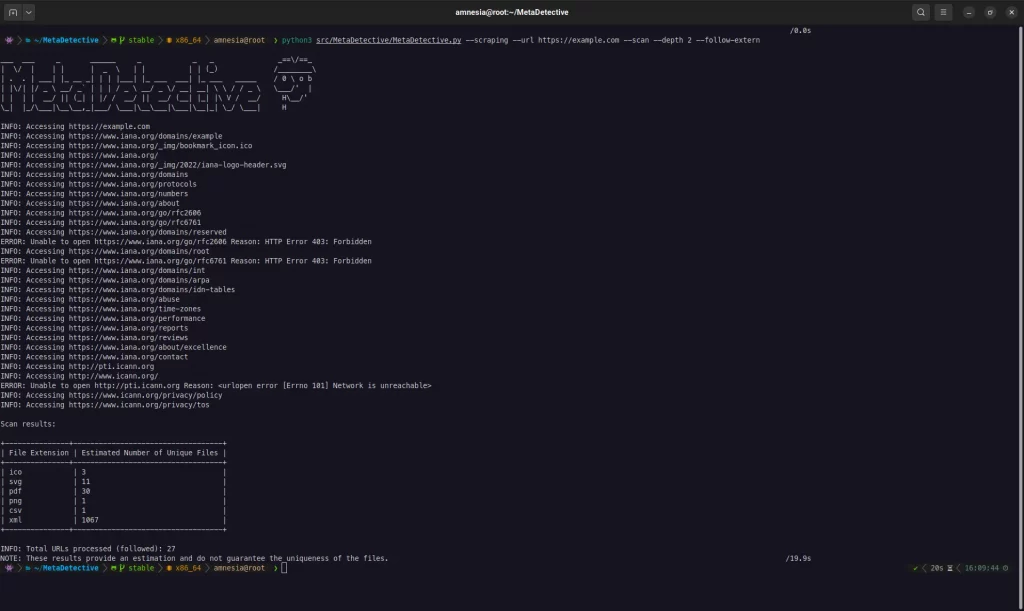

J’sais pas si vous savez, mais dès que vous créez un fichier, il y a plein de données qui se retrouvent dedans, la plupart du temps à votre insu… Et ça fonctionne avec tout : Photos, documents, morceau de musique et j’en passe. Cela s’appelle des Métadonnées, ça n’a rien de nouveau mais c’est bien utile aux pentesteurs et autres experts OSINT pour mener à bien leurs enquêtes.

Évidemment, les mecs ont autre chose à faire et plutôt que d’aller fouiller tout à la main, ils se reposent sur des outils comme celui que je vous présente aujourd’hui et qui s’appelle MetaDetective.

Développé par des passionnés de cybersécurité, MetaDetective est propulsé par Python et contrairement à certains outils qui dépendent d’une myriade de bibliothèques externes, il est plutôt autonome et simple à utiliser. Seul prérequis : avoir exiftool installé sur votre système. Une fois cette étape franchie, vous êtes prêt à plonger dans l’aventure !

L’une des forces de MetaDetective réside surtout dans sa capacité à catégoriser et à présenter les métadonnées de manière intuitive. Fini le casse-tête des données brutes et désorganisées. Que vous analysiez un fichier unique ou un ensemble de documents, MetaDetective vous offre une vue d’ensemble claire et structurée. Chaque information est minutieusement classée, vous permettant de naviguer aisément dans la richesse des données extraites.

L’outil intègre des fonctionnalités avancées de web scraping et là où d’autres se contentent de gratter la surface, MetaDetective, lui, plonge en profondeur, explorant méticuleusement de nombreux sites web pour en extraire les métadonnées les plus pertinentes. Oubliez les restrictions d’IP et les proxy laborieux à des services tiers, puisqu’il va directement se fournir à la source.

Vous pourrez bien évidemment ajuster la profondeur d’exploration, cibler des types de fichiers spécifiques, et même exclure certains termes pour affiner vos résultats. Et grâce à ses options d’exportation flexibles, vous pouvez générer des rapports clairs au format HTML ou texte.

Mais attention, avec un grand pouvoir vient une grande responsabilité. L’utilisation de MetaDetective doit se faire dans le respect des lois et réglementations en vigueur. Cet outil puissant ne doit pas être utilisé à des fins malveillantes ou illégales.

Pour en savoir plus sur MetaDetective et accéder à sa documentation complète, rendez-vous ici.

Selon une étude, la France est l'un des pays les concernés au monde par les fuites d'informations personnelles. Le nombre de mots de passe en ligne appelle à la vigilance.