Robots chiens Unitree - La backdoor que personne ne corrige

Si vous croisez un robot-chien Unitree dans un hall d'HLM, sur un parking, un chantier, ou en train de patrouiller dansv otre ville, faut que vous sachiez 2 trucs quand même :

Un, n'importe qui peut le rooter en moins d'une minute avec son téléphone. Et de deux, le robot lui-même envoie en continu un flux chiffré vers un tunnel cloud opéré depuis la Chine. C'est en tout cas ce que Benn Jordan, musicien indépendant et chercheur amateur, vient de démontrer hier dans une enquête de 24 minutes qui fait, comme il le dit lui-même, un meilleur boulot que toute l'infrastructure cybersécurité du gouvernement américain.

Pour le hacker, suffit donc de se connecter au robot en Bluetooth, puis d'injecter une commande curl à la fin du mot de passe Wi-Fi, on éteint le toutou, on le rallume, et au reboot le robot exécute votre commande quand il active le Wi-Fi. C'est tout et c'est vraiment magique !! Pas besoin d'accès root physique donc mais juste un bon vieux téléphone et un Bluetooth pourri !

Le boss !

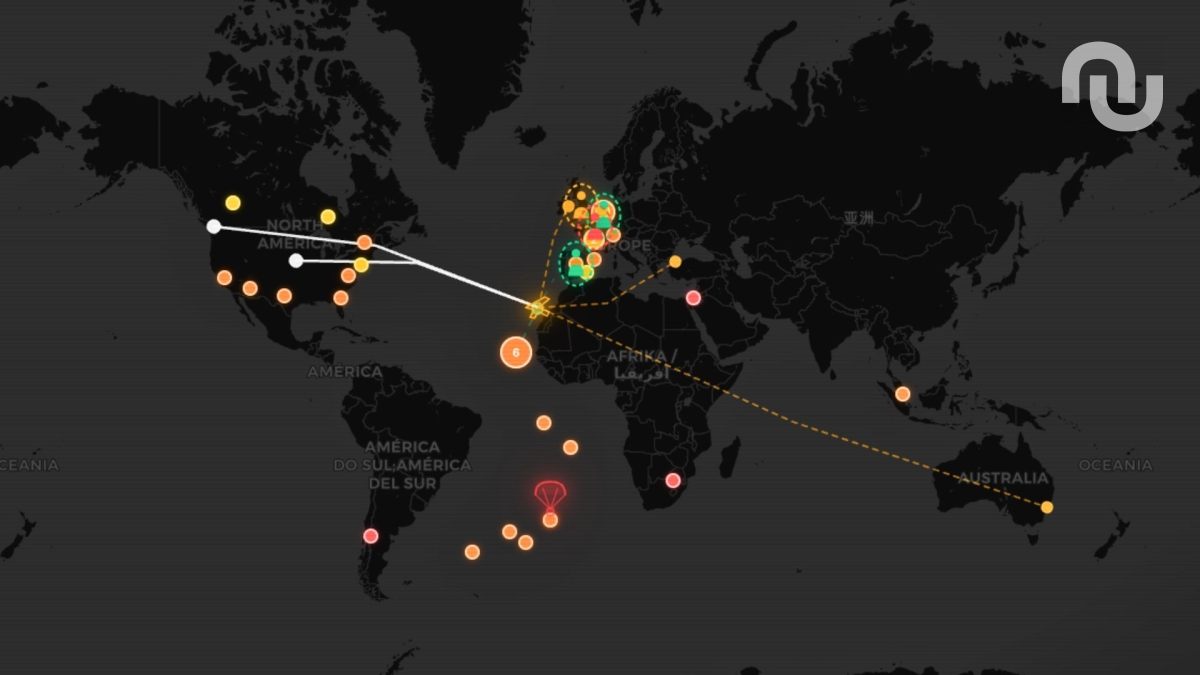

Alors vous pensez peut-être que ce n'est pas très grâce parce que ces robots sont des gadgets mais c'est faut puisque les robots-chiens Unitree sont actuellement utilisés par les services de police de Pullman (Washington), Port St. Lucy (Floride) et Topeka (Kansas) et un peu partout ailleurs dans le monde.

Les Marines américains les déploient en test, certains armés de lance-roquettes, les forces chinoises leur sanglent diverses armes sur le dos depuis un moment et l'Ukraine s'en sert pour repérer des munitions non-explosées. Et dans le civil, ces robots circulent même dans des HLM d'Atlanta pour le compte de sociétés de surveillance privée...

En France, le tableau est un peu différent. Pas de déploiement confirmé par les forces de l'ordre ou l'armée pour l'instant. Chez nous, c'est Boston Dynamics Spot et l' E-Doggy d'Evotech (robot 100% français, utilisé au déminage pendant les JO 2024) qui tiennent ces marchés-là. Les Unitree restent encore dans les labos tels que l' INRIA Paris et le labo HUCEBOT de Nancy qui utilisent le Go2 pour leurs recherches en locomotion robotique.

En dehors de la recherche, le cas le plus avancé est celui d'Orano, qui a testé fin 2025 le G1 humanoïde d'Unitree sur son site nucléaire de Marcoule en partenariat avec Capgemini (c'est un humanoïde, pas un quadrupède, mais même fabricant, même firmware, mêmes questions). Côté distribution, INNOV8 Power est également partenaire officiel Unitree depuis VivaTech 2025 et INGEN Geosciences distribue la marque depuis 2020. Le réseau pour vendre ces robots à des boîtes de sécurité privées françaises est donc déjà bien en place.

Du coup quand un mec démontre qu'on peut en prendre le contrôle complet rapidement, ça mérite qu'on regarde ça d'un peu plus prêt...

Et quand je dis contrôle complet, c'est pas un excès de langage. Avec cet accès root, Benn Jordan a réussi à enregistrer, télécharger et live streamer l'audio et la vidéo captés par le robot. Sans authentification donc ni même sans passer par l'app officielle. C'est assez dingue... On peut même contrôler les mouvements du robot. Une belle merde donc !

Cette faille n'est d'ailleurs pas une nouveauté absolue puisque j'avais déjà couvert le hack BLE des humanoïdes Unitree en décembre dernier. Et ensuite rebelote en mars dernier avec deux nouvelles CVE sur le Go2, partiellement patchées. La répétition des conneries devient un peu lourdingue chez Unitree...

La deuxième partie de l'enquête, elle, atteint un autre niveau puisque Benn Jordan a entendu parler de rapports affirmant que d'autres robots Unitree contenaient une backdoor envoyant des données à des serveurs étrangers. Il a donc voulu vérifier ça lui-même.

Il a donc transformé un Raspberry Pi sous Linux en routeur avec le mode moniteur activé, et lancé BetterCap pour analyser chaque paquet sortant.

Et là, surprise, le robot refuse purement et simplement de s'authentifier. Le hic, c'est que quelque chose côté serveur cloud détecte que le routeur est anormal et bloque la connexion. En analysant un peu plus finement la connexion, il a remarqué que la première IP chopée au sniff pointait vers Odessa, en Ukraine... Vu qu'aucune doc fabricant ne mentionne ce point d'accès, le truc devient alors officiellement louche... Le robot semble savoir quand il est "analysé" et cette détection d'environnement anormal est précisément le truc qui transforme une affaire de faille classique en problème de sécurité nationale.

Benn Jordan a donc ensuite contourné ça avec un routeur de voyage standard avant de sniffer derrière les paquets, et il a fini par confirmer ce qu'on appelle officiellement la CVE-2025-2894 . Il s'agit d'un tunnel P2P préinstallé sur le Go1 qui se connecte automatiquement au démarrage à une plateforme appelée CloudSail, opérée par une boîte chinoise nommée Zhexi Technology.

Le truc est référencé dans MITRE depuis le printemps 2025, soit environ un an et demi. En 2025, les chercheurs Andreas Makris et Kevin Finisterre ont même chopé la clé API de CloudSail et identifié près de 2000 robots vulnérables sur ce réseau, dont des unités installées au MIT, à Princeton, à Carnegie Mellon et à l'université de Waterloo.

Côté américain, la seule action gouvernementale connue suite à ça, a été une mise en garde des Marines US concernant l'usage de produits Unitree en opérations militaires. Rien d'autre.

Et là on arrive à un point de blocage assez brutal. Les failles démontrées par Benn (le hack Bluetooth, la prise de contrôle complète) et la backdoor CloudSail ne peuvent pas être corrigées en même temps, parce que les solutions se neutralisent mutuellement.

Pour boucher les failles de Benn, il faut passer par une mise à jour firmware officielle d'Unitree. Mais cette mise à jour ferme aussi l'accès root au système. Sans accès root, impossible de détecter ou bloquer le tunnel CloudSail de l'intérieur. Du coup, on a un robot sécurisé contre les hackers, mais des données qui filent quand même vers la Chine.

À l'inverse, si vous gardez le firmware actuel pour maintenir l'accès root (et donc la capacité de surveiller et bloquer CloudSail), les failles restent béantes. N'importe quel inconnu avec un téléphone peut alors prendre le contrôle complet de votre flotte de robots clébards. Bien sûr, couper Internet sur le robot évite les deux problèmes à la fois, mais le rend inutilisable dans la plupart des déploiements opérationnels.

Si vous avez un Unitree à la maison ou en entreprise, voilà la recommandation perso de Benn Jordan. Selon lui, plutôt que d'installer la dernière mise à jour, mieux vaut ne plus jamais mettre à jour le firmware (gardez en tête que c'est son avis radical, pas une bonne pratique standard). Parce qu'à la prochaine mise à jour, vous risquez de perdre la capacité de rooter votre propre robot, et avec elle la capacité de détecter, bloquer ou rediriger la backdoor.

Vous perdrez aussi la possibilité d'écrire manuellement des services qui empêchent les hackers d'exploiter les autres failles. En clair, sa meilleure défense contre Unitree, c'est de figer le firmware actuel.

Un Flipper Zero suffisait déjà à neutraliser un robot-chien de la concurrence, mais ici "couper" le robot de son fabricant pour s'en protéger, c'est un autre délire...

Les grands fabricants de cartes mères sont victimes d'une chute massive des ventes. La raison est désormais bien identifiée, l'IA.

Les grands fabricants de cartes mères sont victimes d'une chute massive des ventes. La raison est désormais bien identifiée, l'IA.