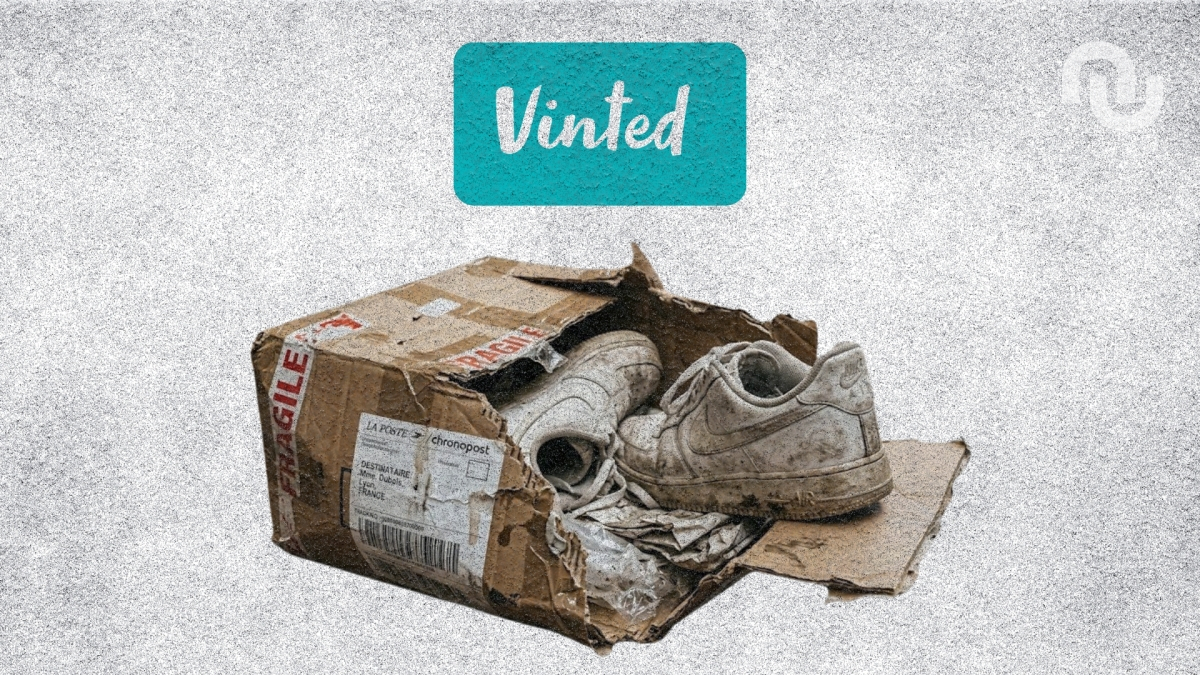

Vinted : une nouvelle arnaque au remboursement sévit sur la plateforme

La fraude au remboursement commence à prendre toute autre tournure à cause de l’Intelligence artificielle générative. Sur Vinted, certains utilisent désormais une nouvelle technique basée sur de fausses images duper les vendeurs et se faire rembourser illégalement.